保护Nanobot——为“轻装上阵”的AI助手筑牢防线

随着AI Agent从“对话模型”向“数字分身”演进,其深度的系统权限调用在带来极致效率的同时,也彻底打破了传统网络的安全边界。香港大学团队开源的Nanobot,以仅约4000行代码打造了超轻量级个人AI助手框架,完美复刻了OpenClaw等百万行代码量级项目的核心功能,实现极简部署与秒级启动。然而,极致轻量的另一面是安全纵深的天然薄弱——API密钥明文暴露、Channel访问控制缺失、供应链技能投毒等风险,让这款“轻装上阵”的AI助手极易沦为攻击者的跳板。

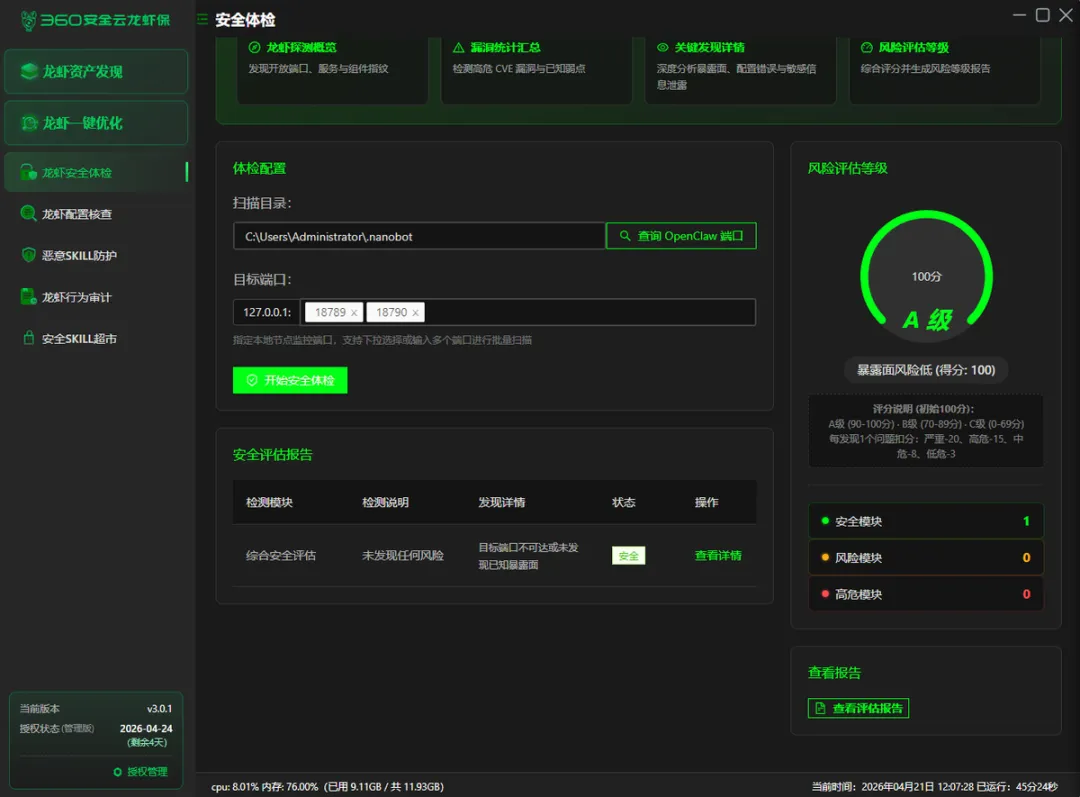

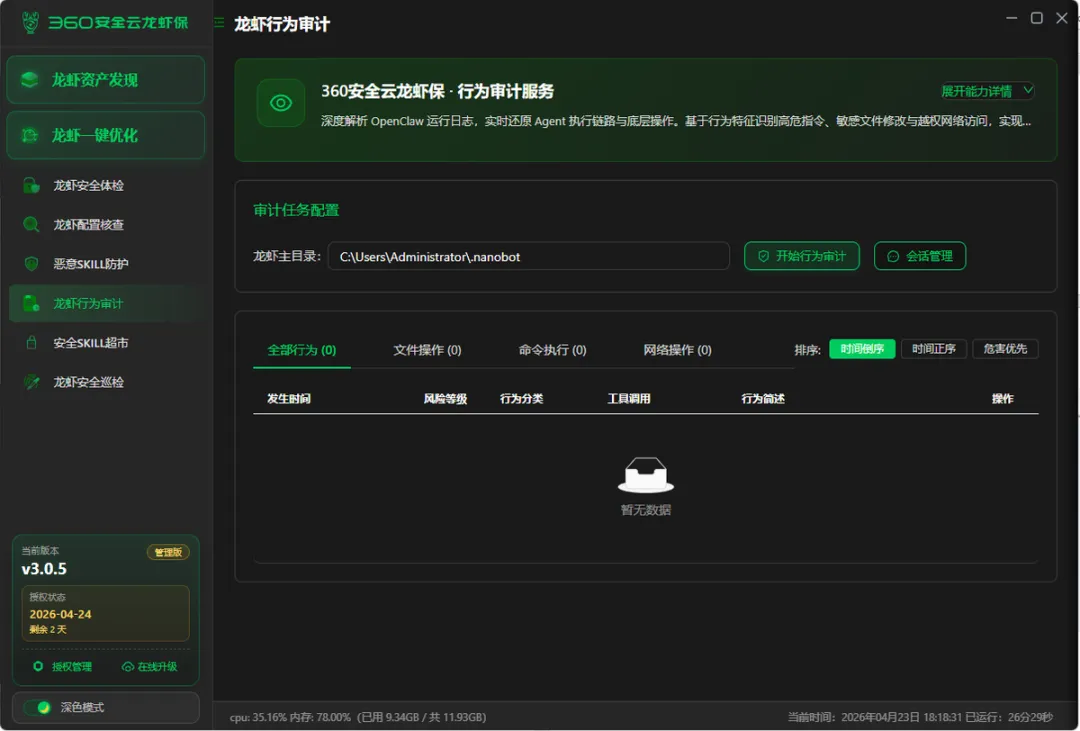

如何让企业与个人能够“放心用、大胆用”?360安全云团队给出了专业解法——360安全云龙虾宝。作为面向OpenClaw、Nanobot等“龙虾”应用的专属安全加固服务,龙虾宝针对AI助手从安装、配置到运行的全生命周期,构建了原子级风险映射矩阵,为每一个安全断点匹配专属防护单元。龙虾宝首创“以Agent治理Agent”的防御理念,通过龙虾安全体检、配置核查工具箱、恶意Skill技能防护、龙虾行为审计、安全Skill技能超市等核心模块,真正构建起针对AI智能体的全生命周期安全管控闭环(如图1所示)。

图1 360安全云龙虾宝使用界面

AI智能体的安全性始于基座。在本地环境部署Nanobot(默认目录 C:\Users\Administrator.nanobot)后,我们首选360龙虾宝的“龙虾安全体检”模块进行深度扫描。输入扫描目录:C:\Users\Administrator.nanobot;目标端口输入18790,点击开始安全体检,即可一键启动全方位体检(如图2所示)。

图2 360龙虾宝之安全体检

【安全工程师划重点】网关防暴露配置。在体检中,网关连接层的安全性至关重要。强烈建议在Nanobot的config.json中配置本地回环地址与loopback绑定,防止AI助手监听端口暴露在公网或局域网中,避免沦为远控肉鸡。参考配置如下:

“gateway”: {

“host”: “127.0.0.1”,

“mode”: “local”,

“port”: 18790,

“bind”: “loopback”,

“heartbeat”: {

“enabled”: true,

“intervalS”: 1800

}

请大家在配置文件config.json中也要做如上配置。

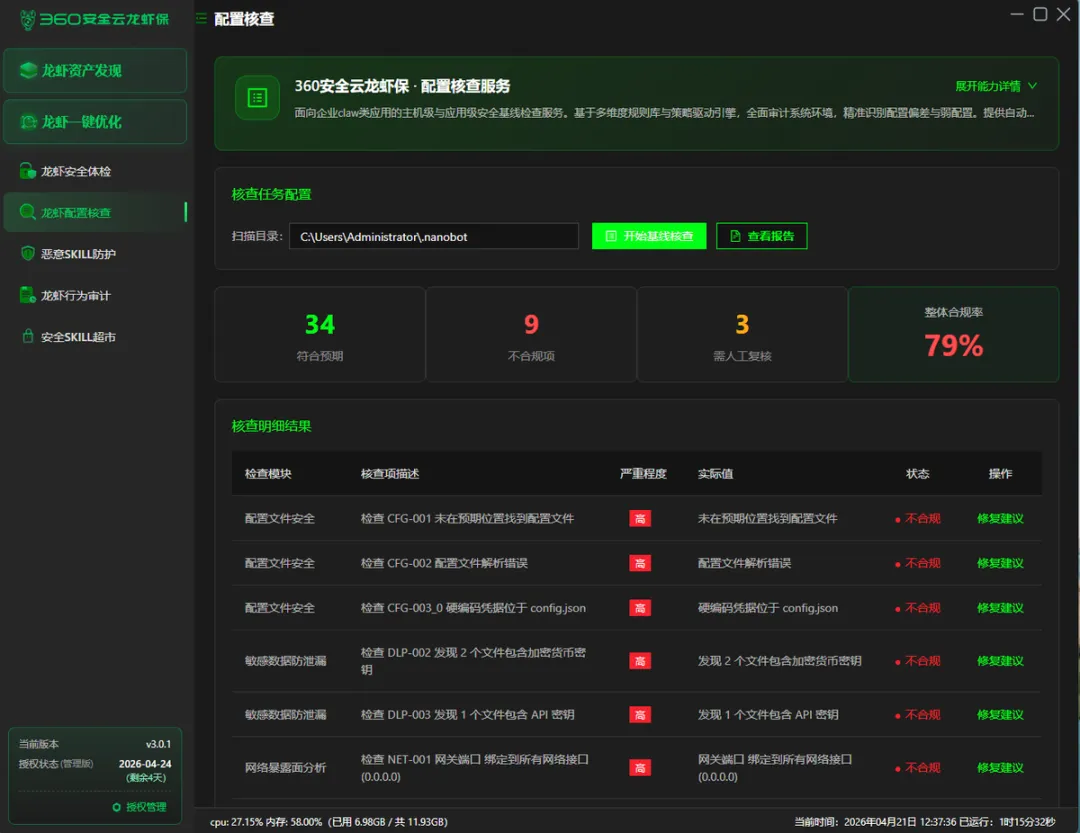

在核查任务中输入Nanobot目录(C:\Users\Administrator.nanobot)启动基线核查。尽管360龙虾宝原生于OpenClaw的安全防护,但在扫描Nanobot时,其安全基线逻辑依然具有极高的指导价值。在本次扫描检出的9个不合规项中(如图3所示),暴露了典型的智能体配置风险:

- 高危:密钥硬编码(5项):配置文件中明文存储DeepSeek等大模型的API Keys,一旦代码泄露将导致资产被盗用。

- 中危:网关连接配置(2项):已在体检环节通过loopback绑定修复。

- 高危:潜在SSRF风险(SKL-003,1项):某技能文件包含有效官方签名但未对外部请求做限制,极易被恶意Prompt诱导发起内网探测。修复建议:在技能发起外部请求前强制校验并白名单化URL。

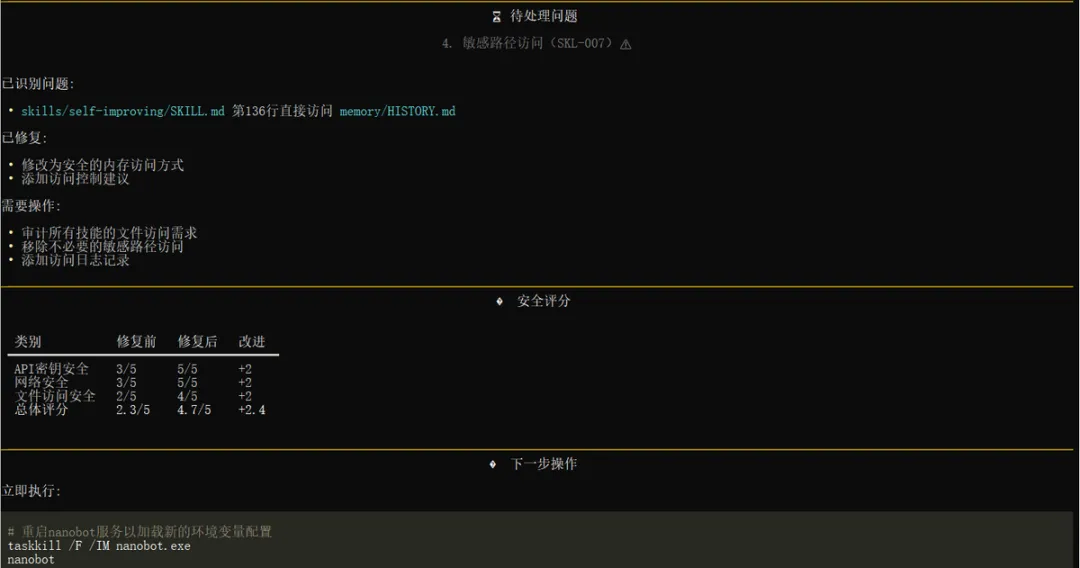

- 高危:敏感系统路径越权(SKL-007,2项):部分技能违规访问SSH密钥、历史文件等敏感路径。修复建议:严格审计技能权限,遵循最小权限原则。

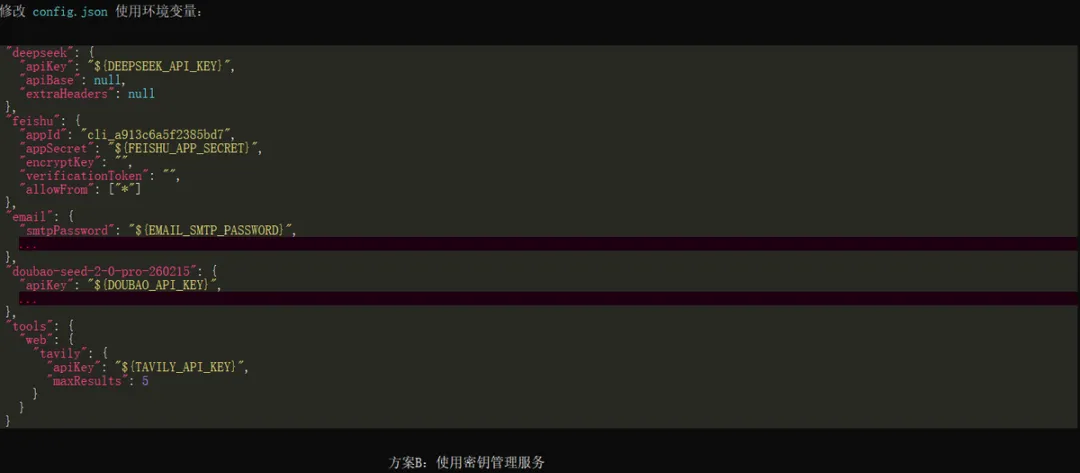

根据以往安全加固方案,通过手动整改配置文件的密钥以硬编码方式存储的安全隐患,把各类密钥按照环境变量存储的方式进行整改,达到安全访问与防护的目的。

图3 360龙虾宝之安全体检

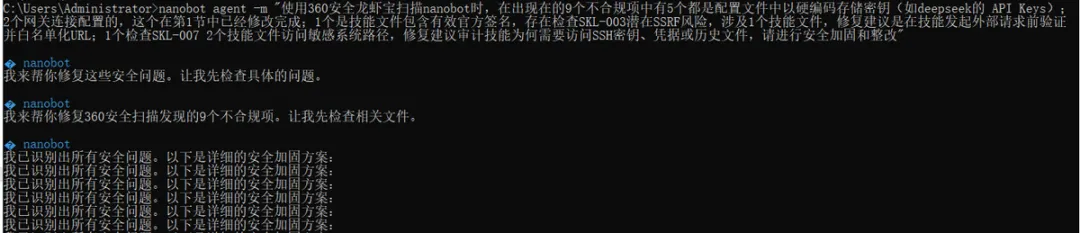

作为Nanobot应用工程师,我们完全可以利用龙虾自身的智能来对抗安全风险——即“魔法打败魔法”。打开命令行,直接向Nanobot下达安全加固指令:

nanobot agent -m “使用360安全龙虾宝扫描nanobot时,在出现在的9个不合规项中有5个都是配置文件中以硬编码存储密钥(如deepseek的 API Keys);2个网关连接配置的,这个在第1节中已经修改完成;1个是技能文件包含有效官方签名,存在检查SKL-003潜在SSRF风险,涉及1个技能文件,修复建议是在技能发起外部请求前验证并白名单化URL;1个检查SKL-007 2个技能文件访问敏感系统路径,修复建议审计技能为何需要访问SSH密钥、凭据或历史文件,请进行安全加固和整改”

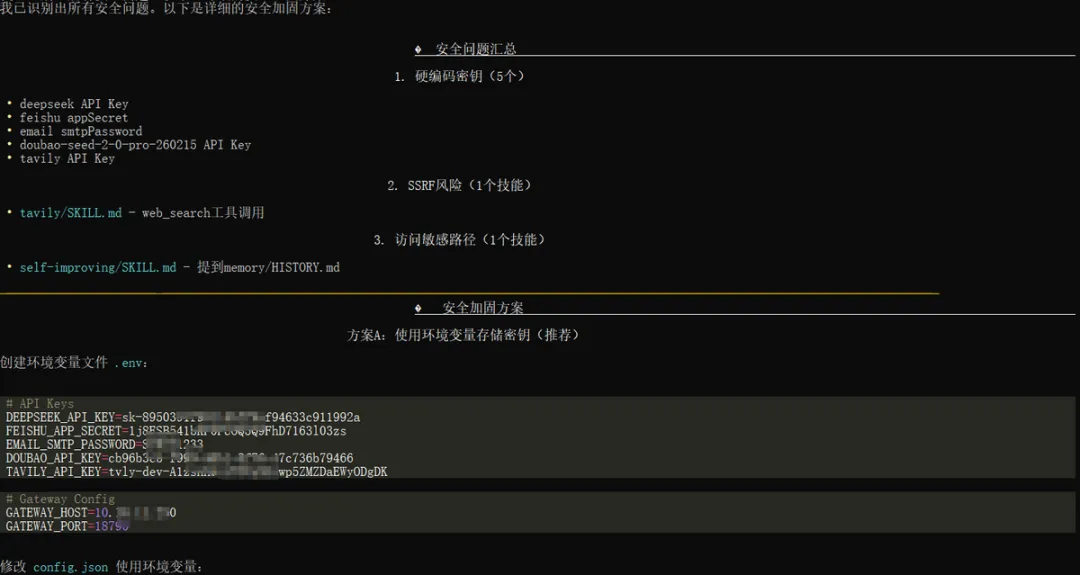

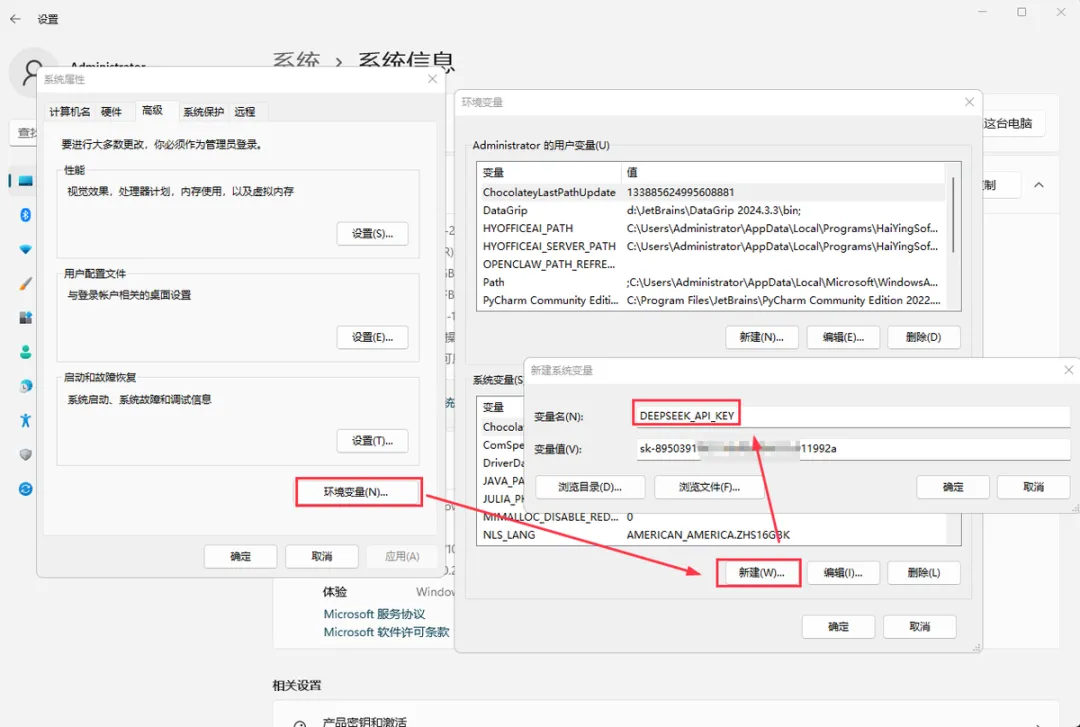

Nanobot会自动调用底层技能进行逻辑分析与整改方案生成(如图4所示)。针对最致命的密钥硬编码问题,我们需手动建立系统环境变量(如DEEPSEEK_APIKEY),并在config.json中将明文替换为环境变量引用。整改后配置如下:

// 修改前 (危险)

“api_key”: “sk-xxxxxxxxxxxxxxxx”

// 修改后 (安全)

“api_key”: “${DEEPSEEK_APIKEY}”

图4 用技能治理技能

Nanobot小龙虾自动调用技能分析问题并进行自动化处理(如图4所示);对于需要安全存储密钥的问题,通过手动建立环境变量DEEPSEEK_APIKEY,在配置文件中引用环境变量,其他密钥硬编码存储等问题解决方法相同(如图5所示)。

完成全量加固后,再次使用龙虾宝复测,高危漏洞已全部清零。仅残留“未配置SSL证书终止”与“连接速率限制”两个通用中危项,对于纯本地单机部署场景,暂不存在传输窃听与DDoS风险,安全基线达标(如图6所示)。

图5 密钥硬编码问题整改

图6 安全整改后的龙虾配置核查

斩断供应链黑手。AI智能体的技能生态繁荣,也带来了供应链投毒风险。龙虾宝的恶意Skill防护模块构建了“先审查、再上架、后使用”的AI技能安全准入机制。结合静态代码分析与LLM多引擎深度审计,该模块能够对在线目录或离线ZIP包进行无损检测,深度排查Prompt注入、权限滥用与恶意后门,确保安装的每一项技能都是“无菌”的(如图7所示)。

图7 恶意Skill防护

全链路追踪与合规回溯。AI助手会不会在背地里偷看我的文件?龙虾行为审计模块给了我们肯定的答案。该模块深度解析Nanobot的运行日志,实时还原Agent的执行链路与底层操作。它不仅能全链路追踪文件读写、命令执行与网络请求,还能精准捕获反弹Shell、敏感数据外发等高危行为。支持时间线回溯与JSON参数级查询,让AI的每一次“动手”都清晰可见、合规可控。

图8 龙虾行为审计

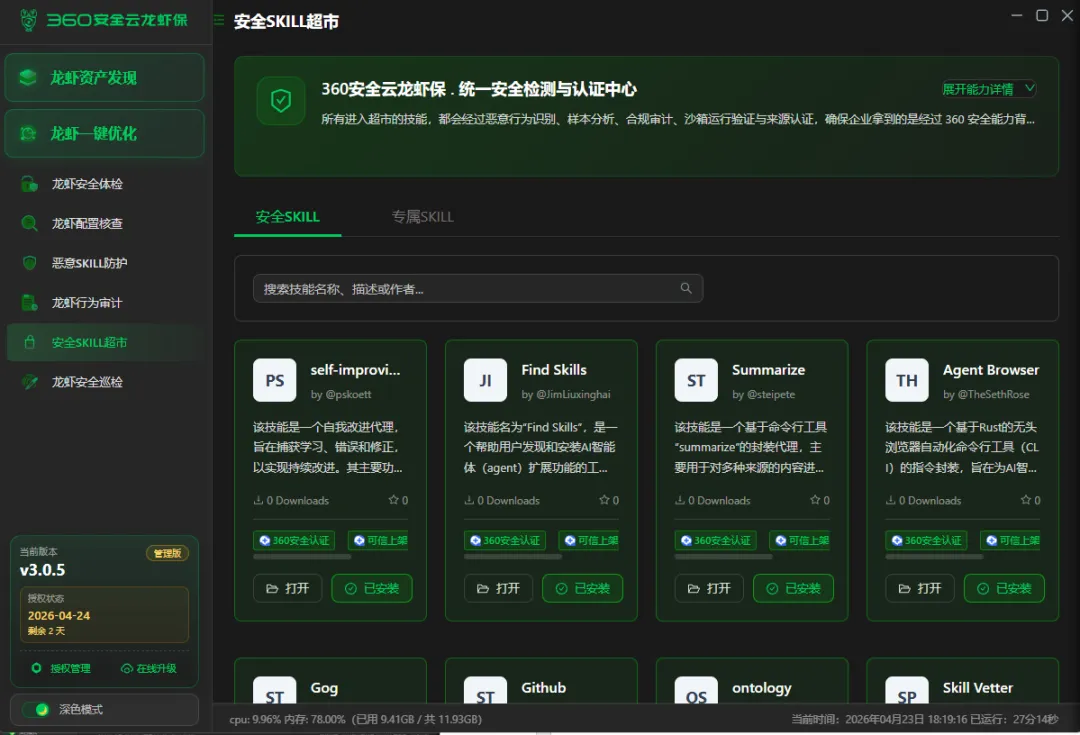

可信能力供给站。经过安全加固与机制约束后,用户可接入龙虾宝的“安全Skill超市”。这里汇聚了经过严格安全审核的官方与社区技能,从源头杜绝恶意插件污染,让AI能力扩展更安心。

图9 安全Skill超市

经过360安全云龙虾宝的全方位武装,Nanobot这只“小龙虾”褪去了原生框架的安全软肋,披上了坚固的数字化铠甲。从环境变量隔离、网关访问控制,到技能准入审查与运行时行为审计,一套完整的AI Agent安全治理闭环已然成型。

夜雨聆风

夜雨聆风