基于Java-Chain的插件 | TongWeb EJB 反序列化漏洞生成工具

免责声明

由于传播、利用本公众号夜组安全所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号夜组安全及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!所有工具安全性自测!!!VX:NightCTI

朋友们现在只对常读和星标的公众号才展示大图推送,建议大家把夜组安全“设为星标”,否则可能就看不到了啦!

工具介绍

🔧 TongWeb EJB 反序列化生成工具(Java-Chain 插件)

⚠️ 注意:该插件仅支持 Java-Chain 1.4.4 版本

📦 安装说明

将 TongWeb-1.0-SNAPSHOT.jar 放置在 Java-Chain 目录下的 chains-config/plugins/ 目录中。

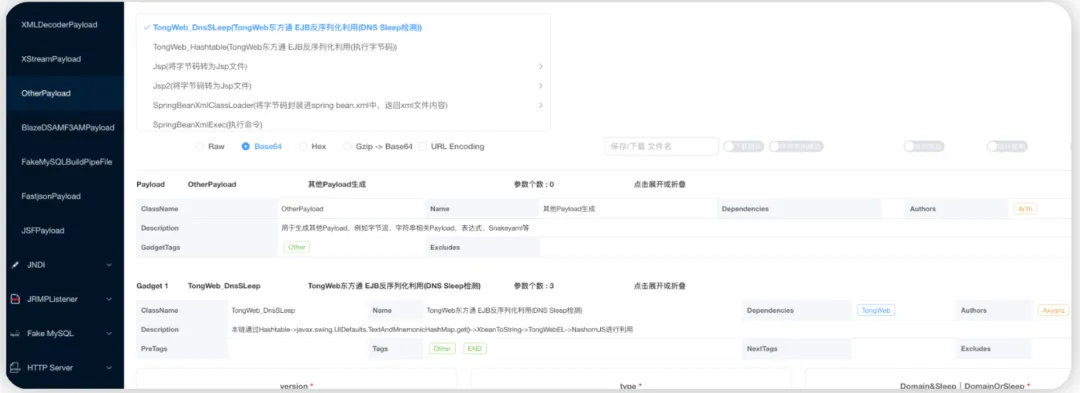

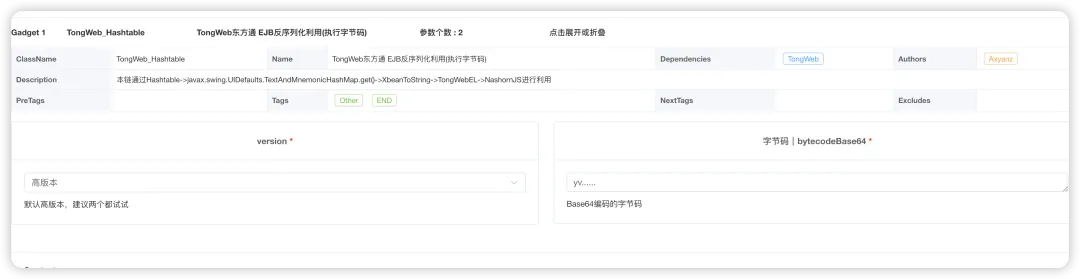

重启后,在 OtherPayload 分类下会出现两个新 Gadget,如下图所示:

🛠️ Gadget 一:DNS / Sleep 检测

名称: TongWeb 东方通 EJB 反序列化利用(DNS Sleep 检测)

用途: 通过 DNS 外带或 Sleep 延时检测目标是否存在 TongWeb EJB 反序列化漏洞。建议优先使用该 Gadget 进行探测。

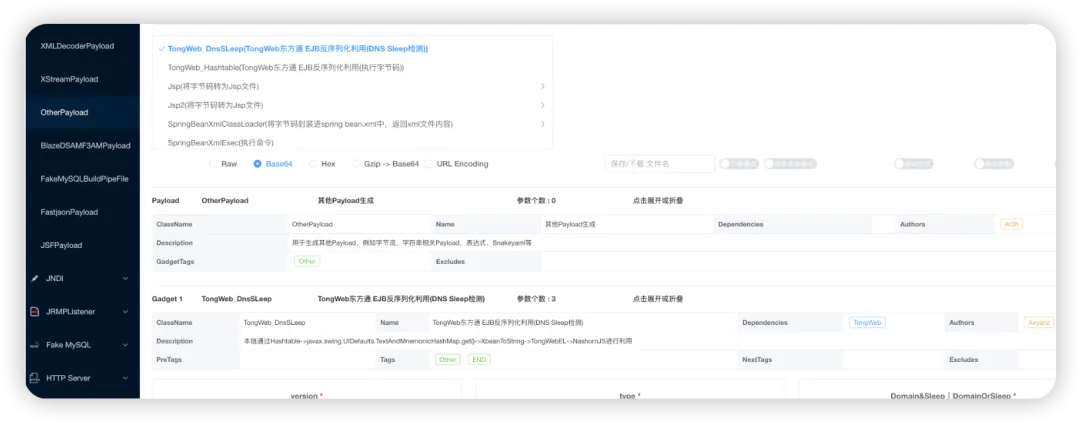

参数说明

|

|

|

|---|---|

|

|

|

|

|

|

|

|

|

使用示例

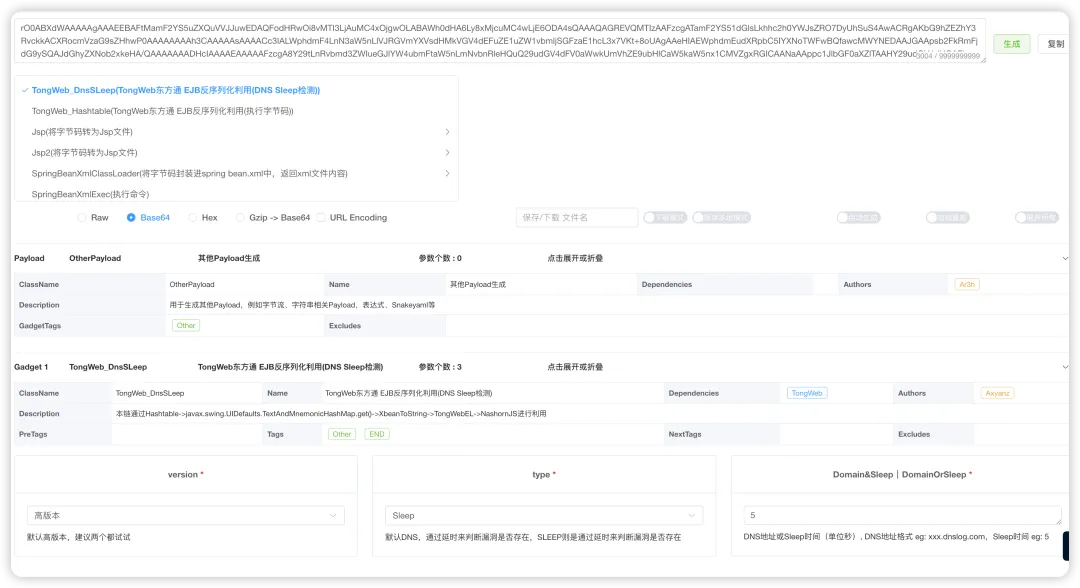

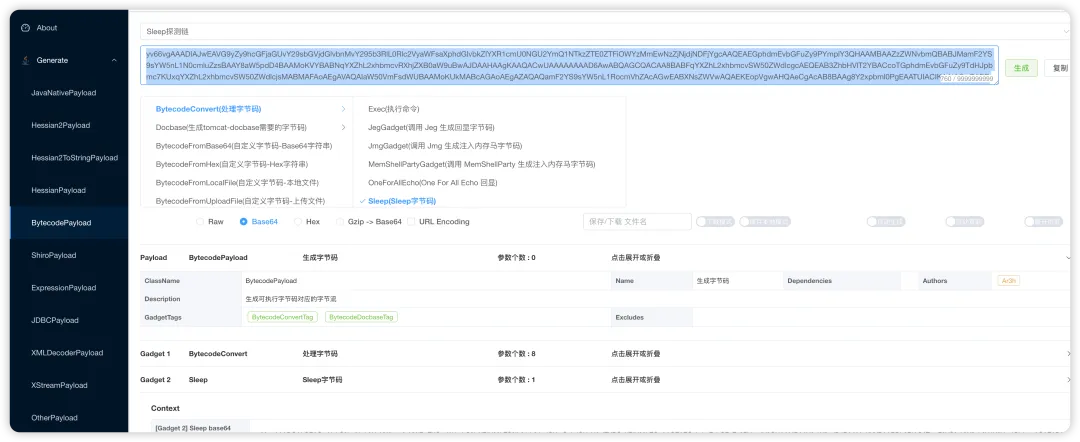

以高版本 + Sleep 5 秒为例,生成 Payload:

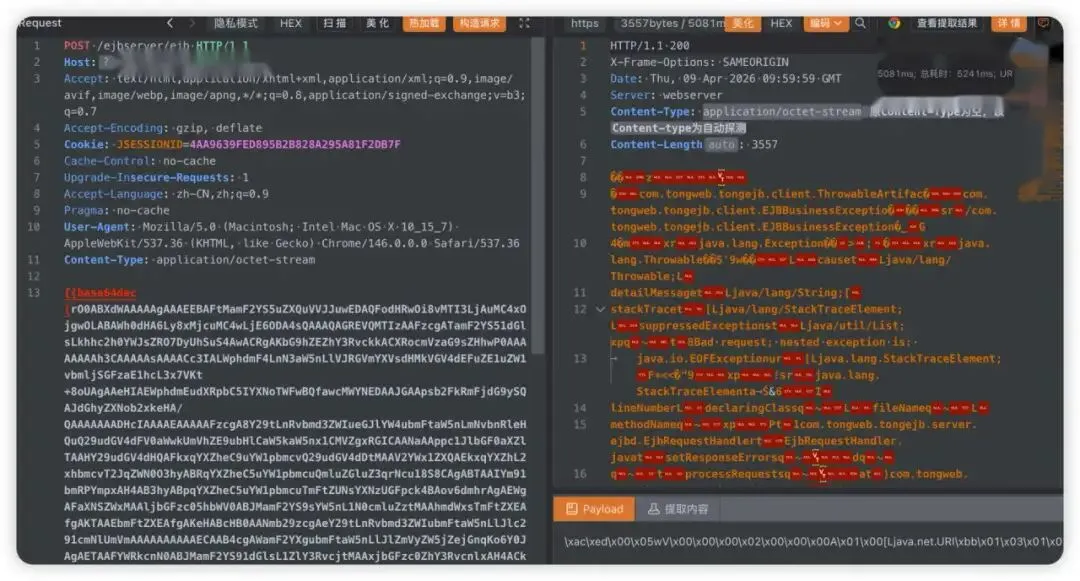

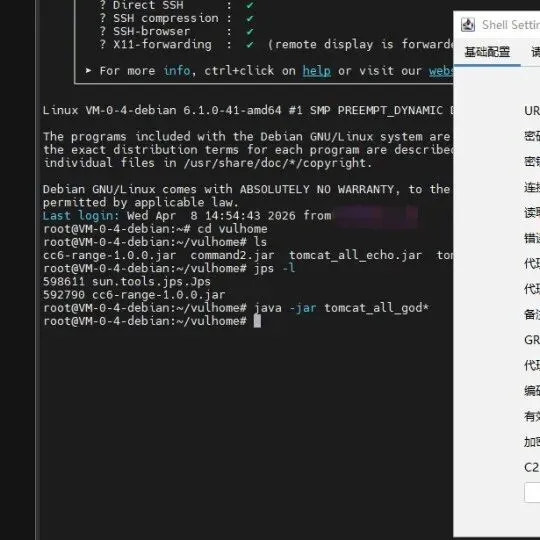

发送 Payload 进行测试,成功延时 5 秒,确认漏洞存在:

🛠️ Gadget 二:执行字节码

名称: TongWeb 东方通 EJB 反序列化利用(执行字节码)

用途: 加载自定义字节码,可用于注入内存马、命令执行等操作。

参数说明

|

|

|

|---|---|

|

|

|

|

|

|

字节码生成方式

可使用以下工具生成内存马字节码:

-

JMG(Java Memory-shell Generator) -

MemShellParty -

Java-Chain 内置的 BytecodePayload 模块

工具获取

点击关注下方名片进入公众号

回复关键字【260416】获取下载链接

往期精彩

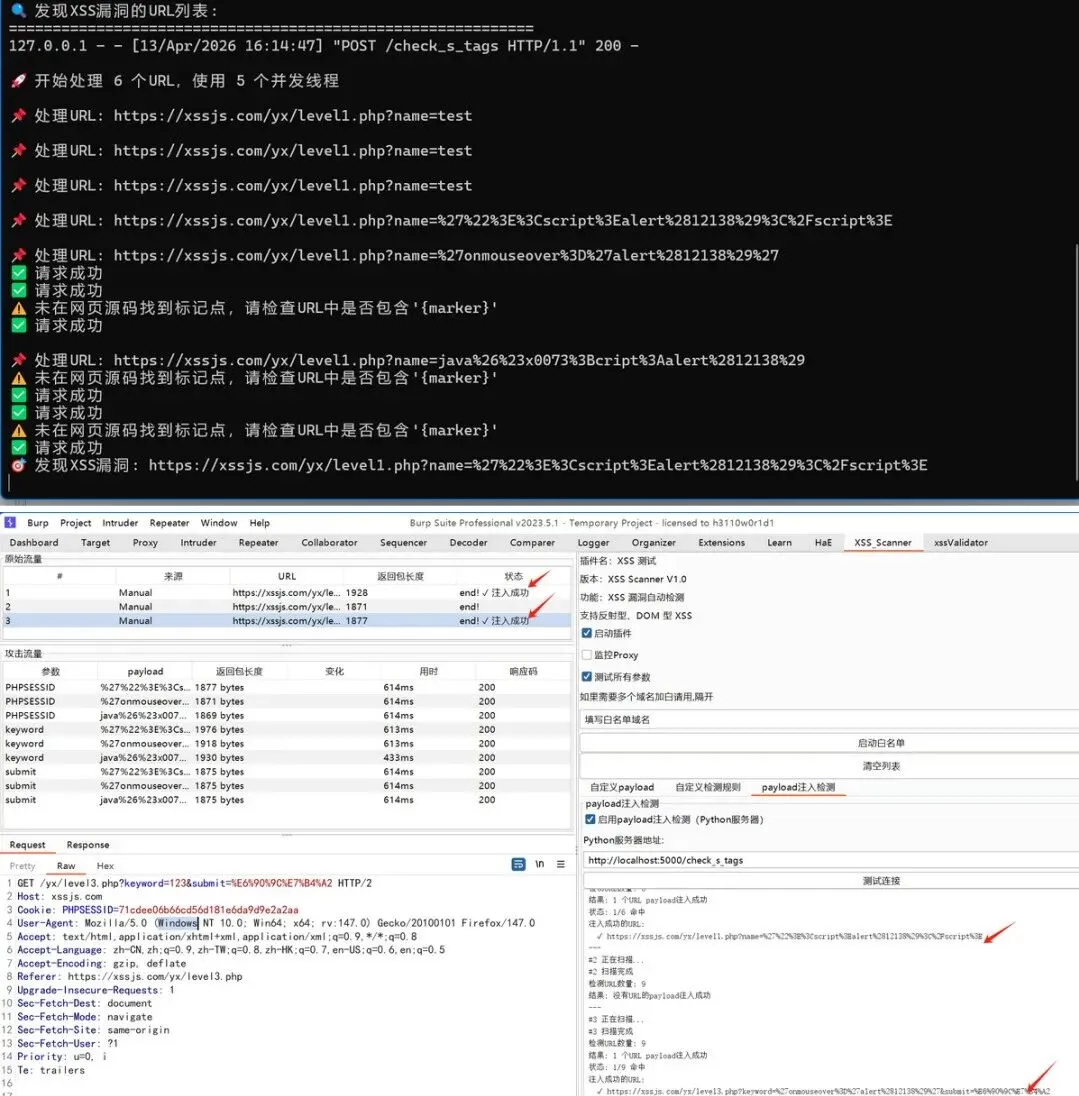

Burp Suite XSS 自动化检测AI插件 | 反射 / DOM 型、Payload 高效注入、AI校验与判定

2026-04-15

面向日常安全测试的可视化巡检工具 · FOFA 资产测绘 · Nuclei 扫描 · 模板调试 · 小工具集

2026-04-14

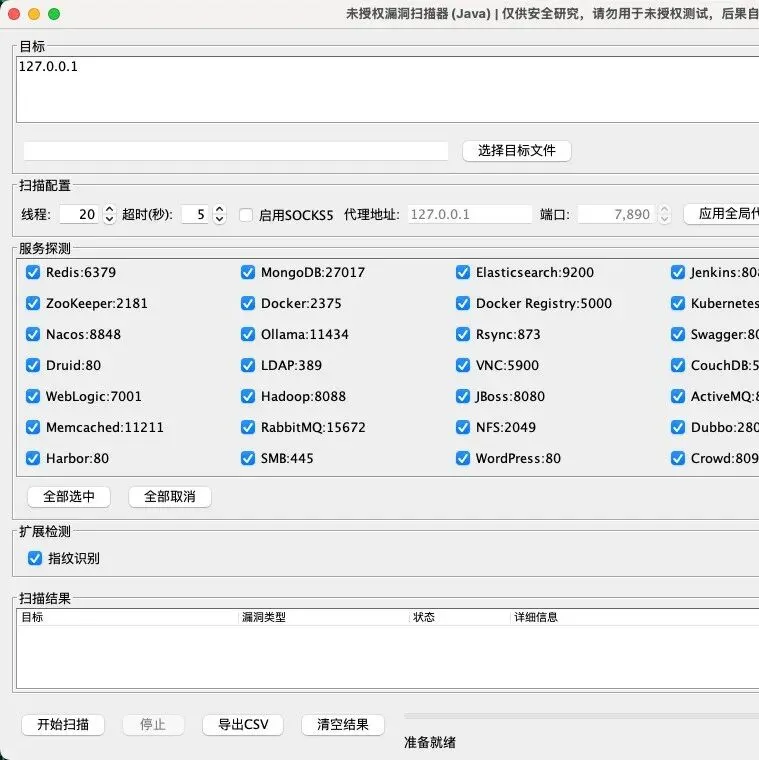

Java GUI-未授权漏洞检测工具

2026-04-13

MemShellParty内存马二开 | JDK全版本无回显命令执行场景下打内存马

2026-04-10

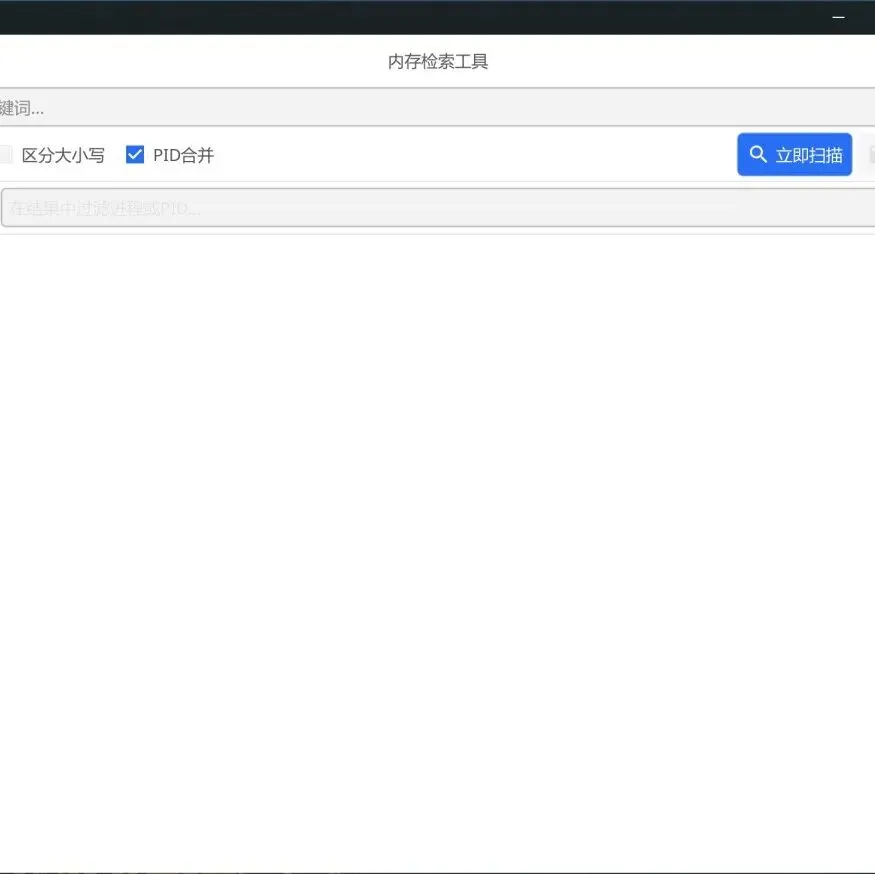

Windows应急响应内存检索工具,支持进程内存扫描+网络外联关联,快速定位恶意进程

2026-04-09

夜雨聆风

夜雨聆风