Vercel遭攻击:第三方AI工具成突破口

Vercel 发现一起涉及未经授权访问内部系统的安全事件。公司正在积极调查,并与事件响应专家合作,同时已通知执法部门。调查结果将持续更新。

事件概述

Vercel 检测到未经授权访问内部系统后,安全事件浮出水面。发现后,公司立即聘请事件 response 专家进行调查和修复。执法部门亦已收到通知,公司承诺将定期公布调查进展。

影响范围

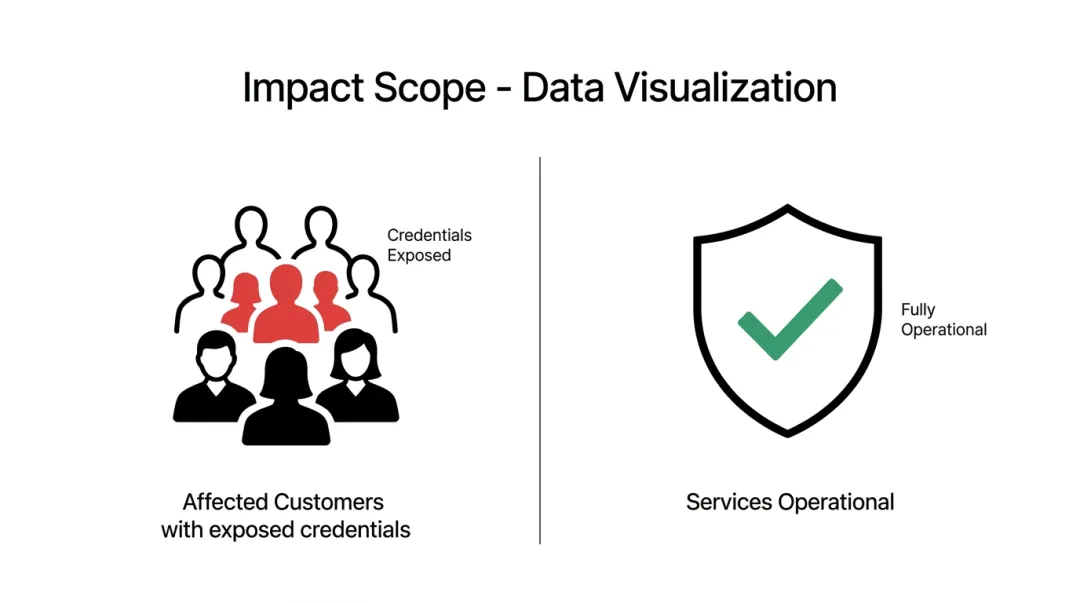

Vercel 最初发现部分客户的凭证已泄露。公司直接联系了这些受影响客户,并建议立即轮换凭证。

对于未被联系的客户,公司表示目前没有理由认为其凭证或个人数据已泄露。调查仍在继续,以确定是否有数据以及何种数据被窃取。一旦发现进一步泄露证据,将直接联系受影响的客户。

公司已部署大量保护措施和监控,服务保持完全正常运行。

攻击向量与根本原因

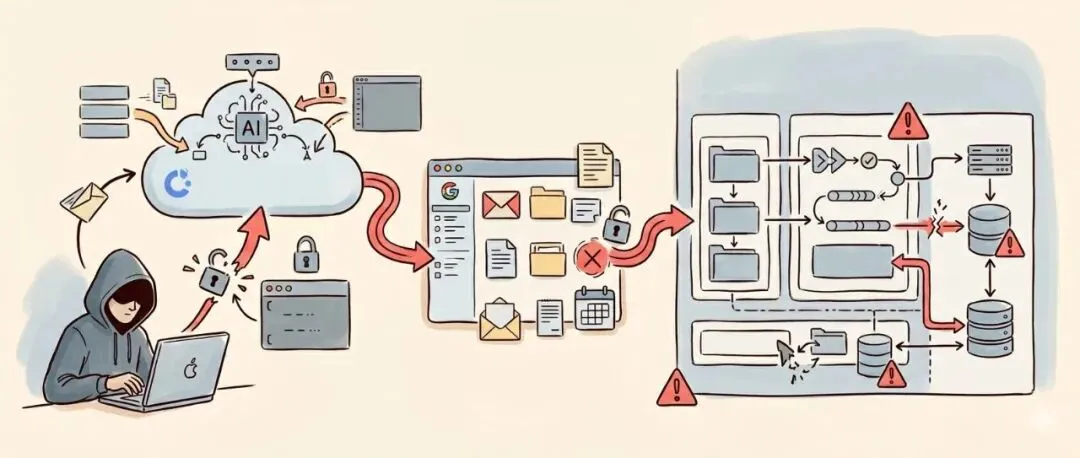

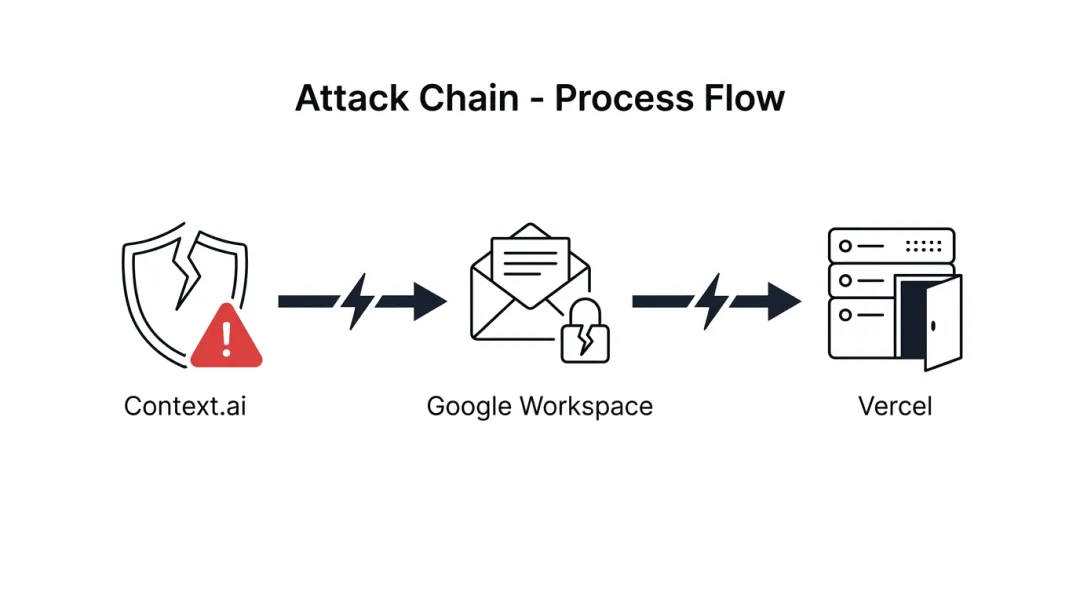

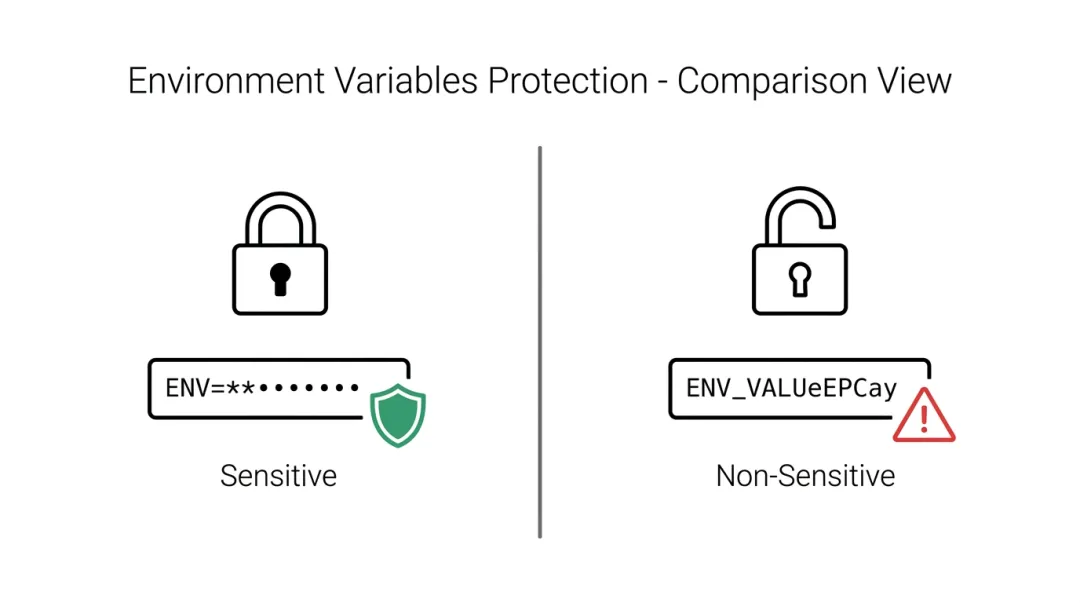

该事件源于一名 Vercel 员工使用的第三方 AI 工具 Context.ai 遭到泄露。攻击者利用通过该第三方工具获得的数据,接管了员工的 Vercel Google Workspace 账户此次账户被接管使攻击者得以访问某些 Vercel 环境以及未标记为”敏感”的环境变量。

Vercel 基础设施中标记为”敏感”的环境变量以防止被读取的方式存储。目前,没有证据表明敏感环境变量的值已被访问。

威胁评估

Vercel 评估攻击者具有高度复杂性,理由是其运营速度和深入了解 Vercel 系统是高级能力的关键指标。

公司正与 Mandiant、其他网络安全公司、行业同行和执法机构合作。公司还直接联系了 Context.ai 以了解底层泄露的全部范围。

调查进展

|

|

|

|---|---|

|

|

|

|

|

|

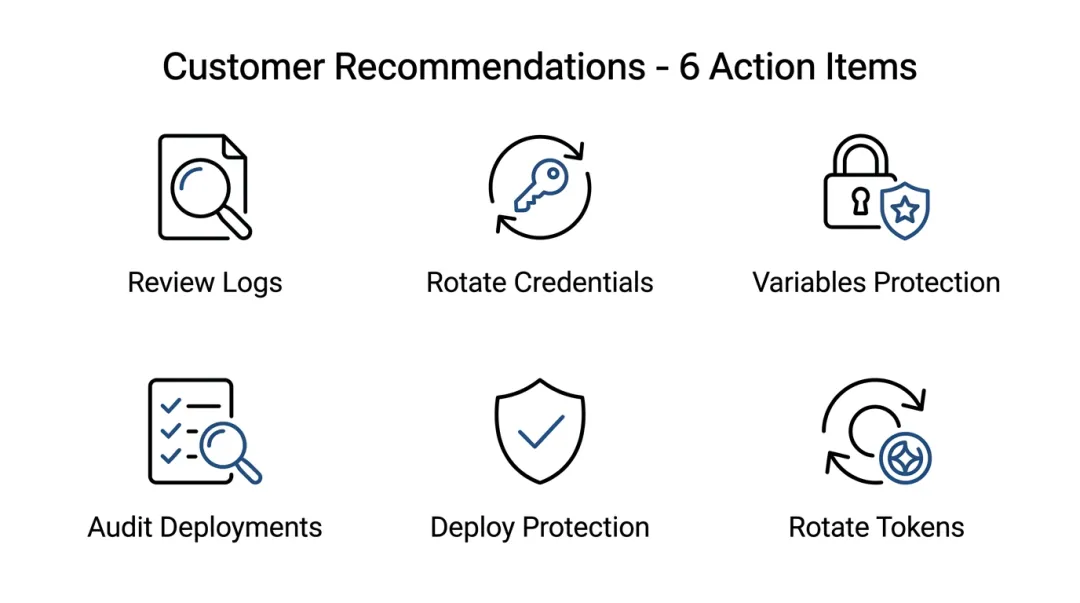

客户建议

在 Vercel 继续采取行动保护系统和客户的同时,建议遵循以下最佳实践:

-

1. 查看活动日志:检查账户和环境的活动日志中是否存在可疑活动。活动日志可通过仪表板或 CLI 查看。 -

2. 轮换环境变量:审查并轮换环境变量。如果任何环境变量包含未标记为敏感的密钥(如 API 密钥、令牌、数据库凭证或签名密钥),这些值应被视为可能已泄露,并优先轮换。 -

3. 启用敏感环境变量:利用敏感环境变量功能在未来保护密钥值不被读取。 -

4. 审计最近部署:调查最近部署中是否存在意外的或可疑的部署。如有疑问,请删除有问题的部署。 -

5. 配置部署保护:确保部署保护至少设置为标准级别。 -

6. 轮换部署保护令牌:如果已设置,请轮换部署保护令牌。

如需帮助轮换密钥或其他技术支持,客户可通过帮助门户联系 Vercel。

影响范围与 IOC

调查表明,该事件源于一个小型第三方 AI 工具,其 Google Workspace OAuth 应用遭受了更广泛的泄露,可能影响数百名跨多个组织的用户。

Vercel 公布了以下妥协指标(IOC),以支持更广泛的社区调查其环境中的潜在恶意活动:

OAuth 应用客户端 ID:110671459871-30f1spbu0hptbs60cb4vsmv79i7bbvqj.apps.googleusercontent.com

Vercel 建议 Google Workspace 管理员和 Google 账户所有者立即检查此 OAuth 应用的使用情况。

夜雨聆风

夜雨聆风