漏洞挖掘智能体实践:OpenClaw生态安全风险分析

文件类型:PDF

文件页数:20+

下载方式:见文末

————————

本报告针对OpenClaw生态产品,引入自研漏洞挖掘智能体进行系统性安全分析,挖掘出20余个安全漏洞,并从OpenClaw架构特征与防护失效、二次开发中的安全债传递、开源自研的安全挑战三个维度剖析其潜在安全风险。

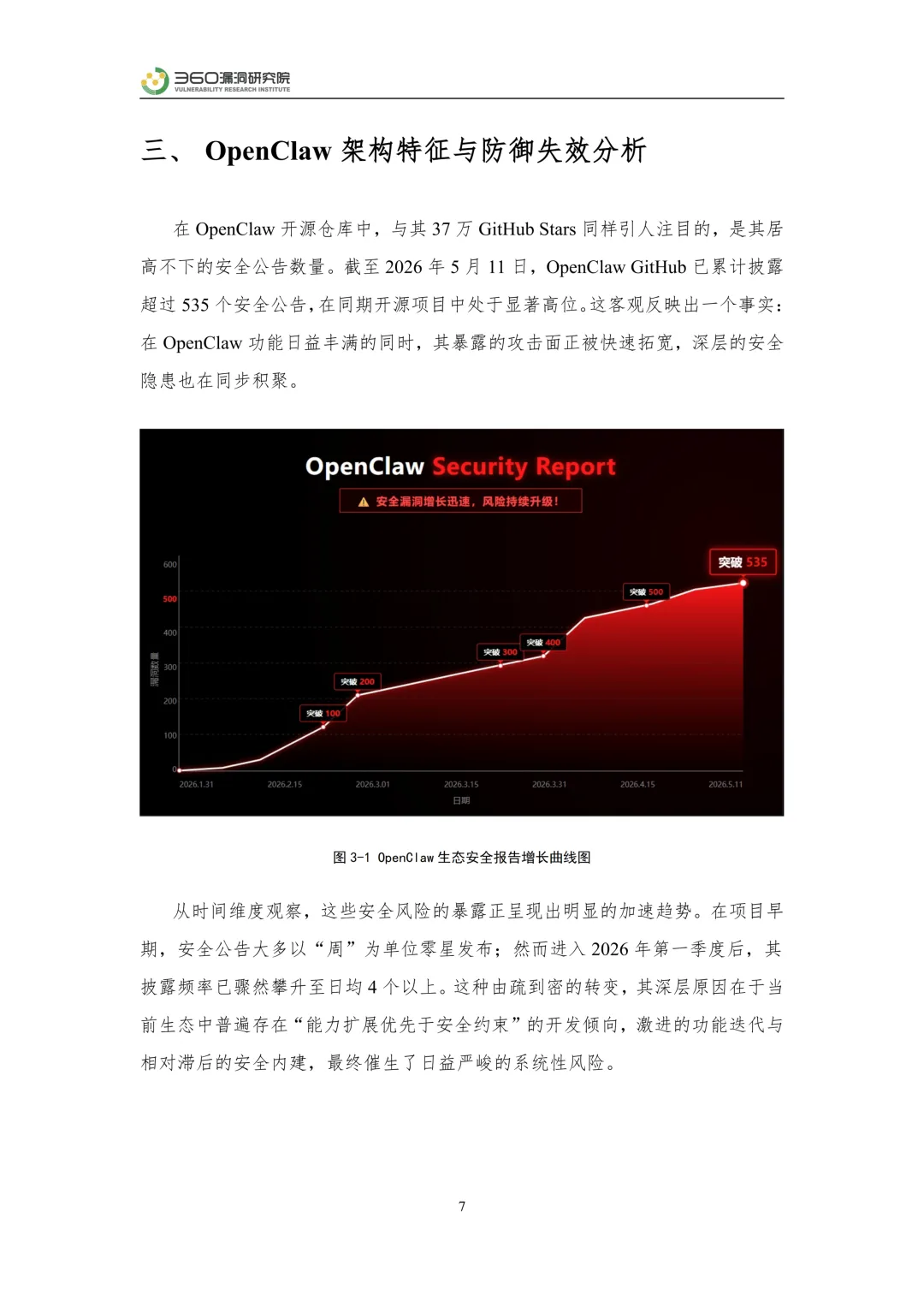

OpenClaw因底层架构灵活性与高扩展性,支撑大量二次开发并启发独立自研,推动生态多极化发展。当前Claw系应用向具备自主决策能力的Agent跨越,要求更复杂接口与宽泛权限边界,在不可信环境或面临恶意攻击时失控风险放大,传统安全测试手段难以覆盖。360漏洞研究院引入自研漏洞挖掘智能体,以“Agent对抗Agent”范式对OpenClaw生态产品展开安全分析,成功突破测试瓶颈,累计挖掘出20余个涵盖远程代码执行、认证绕过等多种高危漏洞类型的安全漏洞。

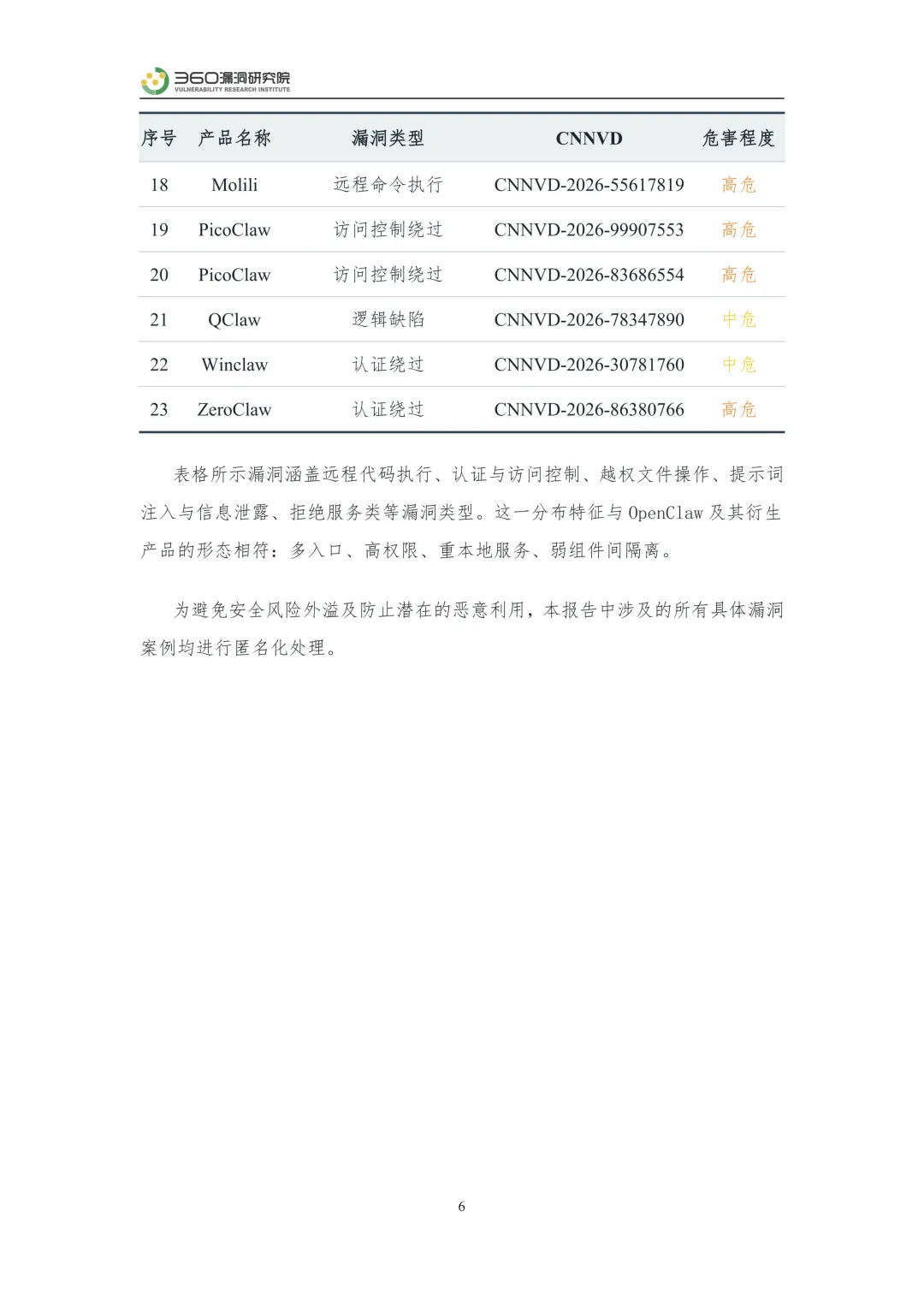

本研究覆盖OpenClaw核心及10款Claw衍生产品,确认23处独立安全漏洞,均已反馈厂商、开发者修复并上报权威机构。漏洞涵盖远程代码执行、认证与访问控制、越权文件操作、提示词注入与信息泄露、拒绝服务等类型,分布特征与OpenClaw及其衍生产品多入口、高权限、重本地服务、弱组件间隔离的形态相符。

OpenClaw架构特征与防御失效分析

架构特征

OpenClaw作为以本地资源操控为设计哲学的AI Agent网关,运作依赖本地工具层、网络连接层、决策核心层三个相互嵌套的基础组件。其安全防御需构建认证边界、网络边界、执行边界、控制边界四个维度的纵深防御体系,理想情况下应逐层递进、互为依托。

防护边界失效

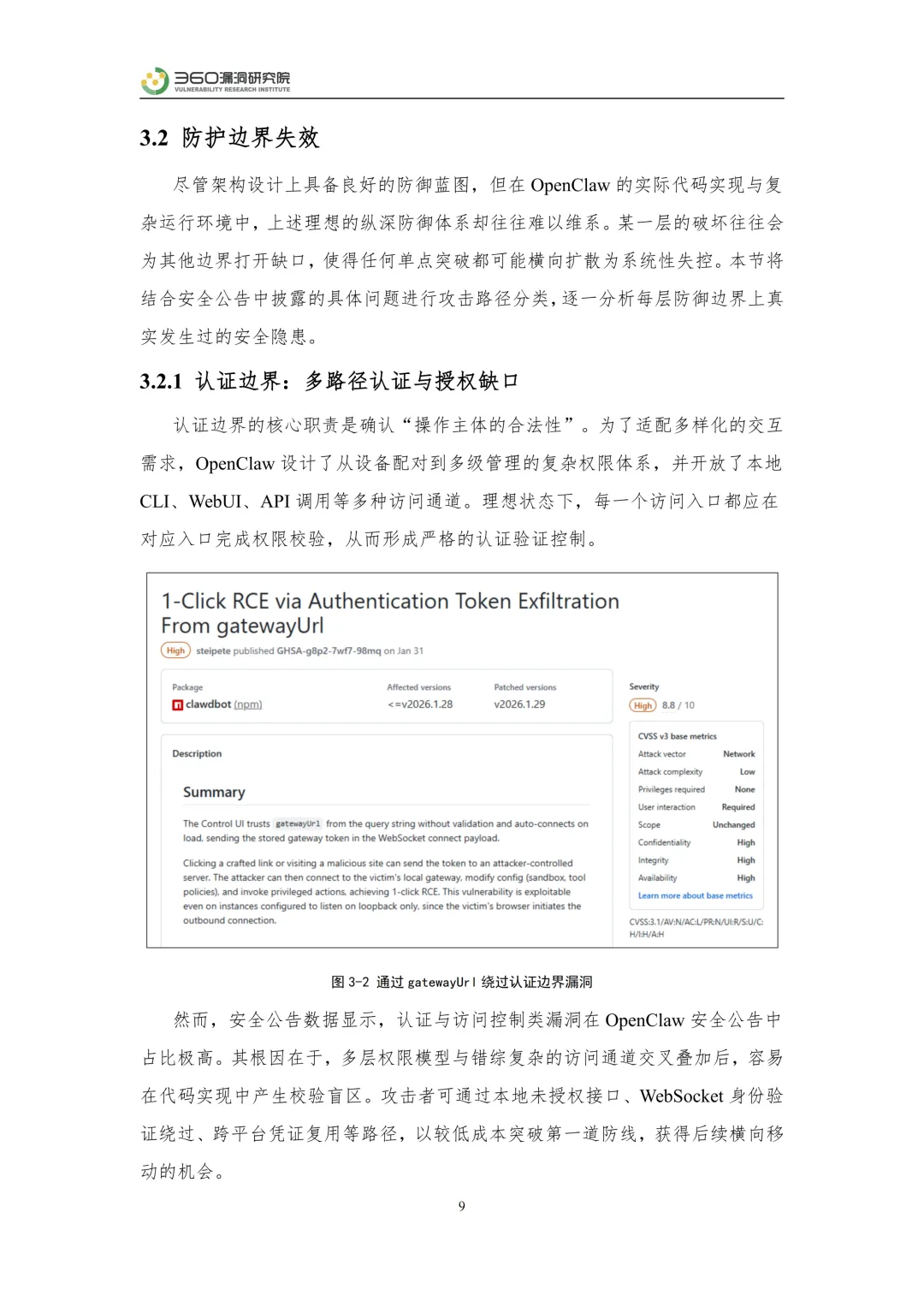

认证边界:多路径认证与授权缺口:OpenClaw设计了复杂权限体系和多种访问通道,但多层权限模型与访问通道交叉叠加易产生校验盲区,攻击者可通过本地未授权接口等路径突破第一道防线,认证与访问控制类漏洞在安全公告中占比极高。

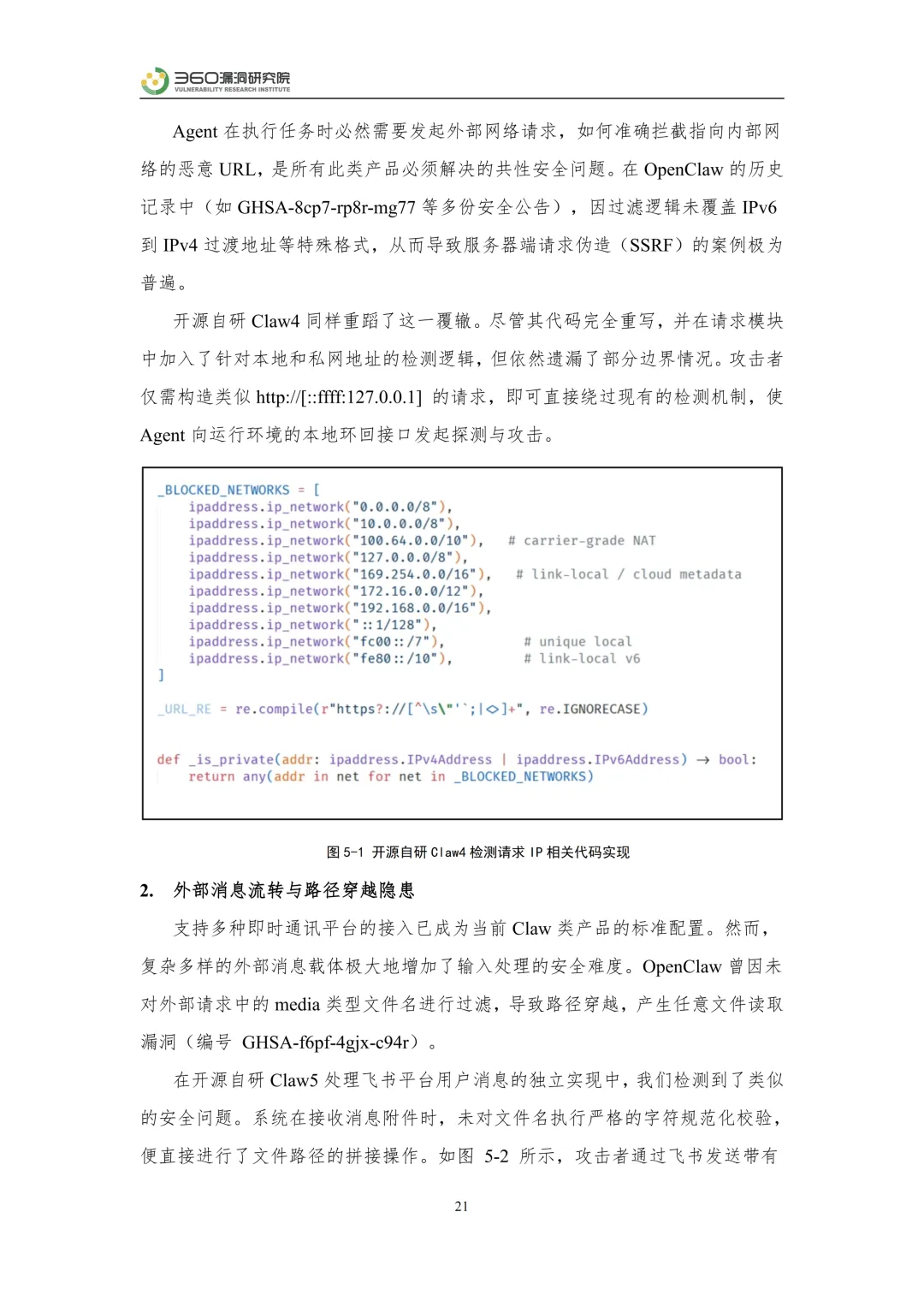

网络边界:双向数据流转与暴露面失控:OpenClaw需主动外联获取上下文并提供本地服务监听接收外部指令,“保持高频外部感知”与“收敛自身暴露面”诉求冲突使传统边界防御模糊,SSRF、协议绕过等网络层风险反复出现,若认证边界存在校验盲区,其工具链会成为内网探测与横向穿透跳板。

执行边界:碎片化隔离与沙箱穿透:OpenClaw工具调用层允许Agent触发多种外部程序等,但沙箱实现呈碎片化特征,不同隔离层级缺乏统一强制衔接机制,攻击者可找到逃逸路径,沙箱逃逸、本地提权等问题屡见不鲜。

控制边界:指令可信与任务劫持:OpenClaw行为轨迹依赖大语言模型对多源信息的非确定性推理,“数据即指令”,开放式输入模式无法通过简单黑白名单拦截恶意意图,提示词注入及会话污染漏洞揭示既要接收多源输入维持智能涌现又要确保隐式指令安全的架构矛盾,攻击者可污染输入上下文劫持Agent执行逻辑。

OpenClaw安全态势呈现“能力扩张凌驾于边界约束”特征,535个安全公告是功能激进迭代的衍生代价,暴露底层架构应对复杂威胁的系统性脆弱。防御边界存在“多米诺效应”,任何单一维度击穿都会引发防护体系连锁崩塌,常规单点打补丁式修复难以根本解决问题,原生架构缺陷作为安全债务向下游生态蔓延。

二次开发中的安全债传递

功能优先:“Vibe Coding”背后的隐形代价

OpenClaw开发依赖“Vibe Coding”模式,AI生成代码更关注功能实现效率与正确性,而非抵御恶意攻击。项目初创期在功能优先产品导向下,安全设计被后置,随着项目成熟,底层重构成本指数级增长,沉淀下规模庞大的“技术债务”。

二次开发的内忧外患

内忧:原生继承下的版本差异:部分衍生产品将OpenClaw核心组件以二进制形式打包,其缺陷会同步至下游产品。上游出现安全问题后,下游开发者缺乏预警渠道且难独立修复,需等上游发布补丁后经历漫长周期才能修复,存在补丁时间差风险,深度定制还可能因兼容性问题推迟安全补丁应用。

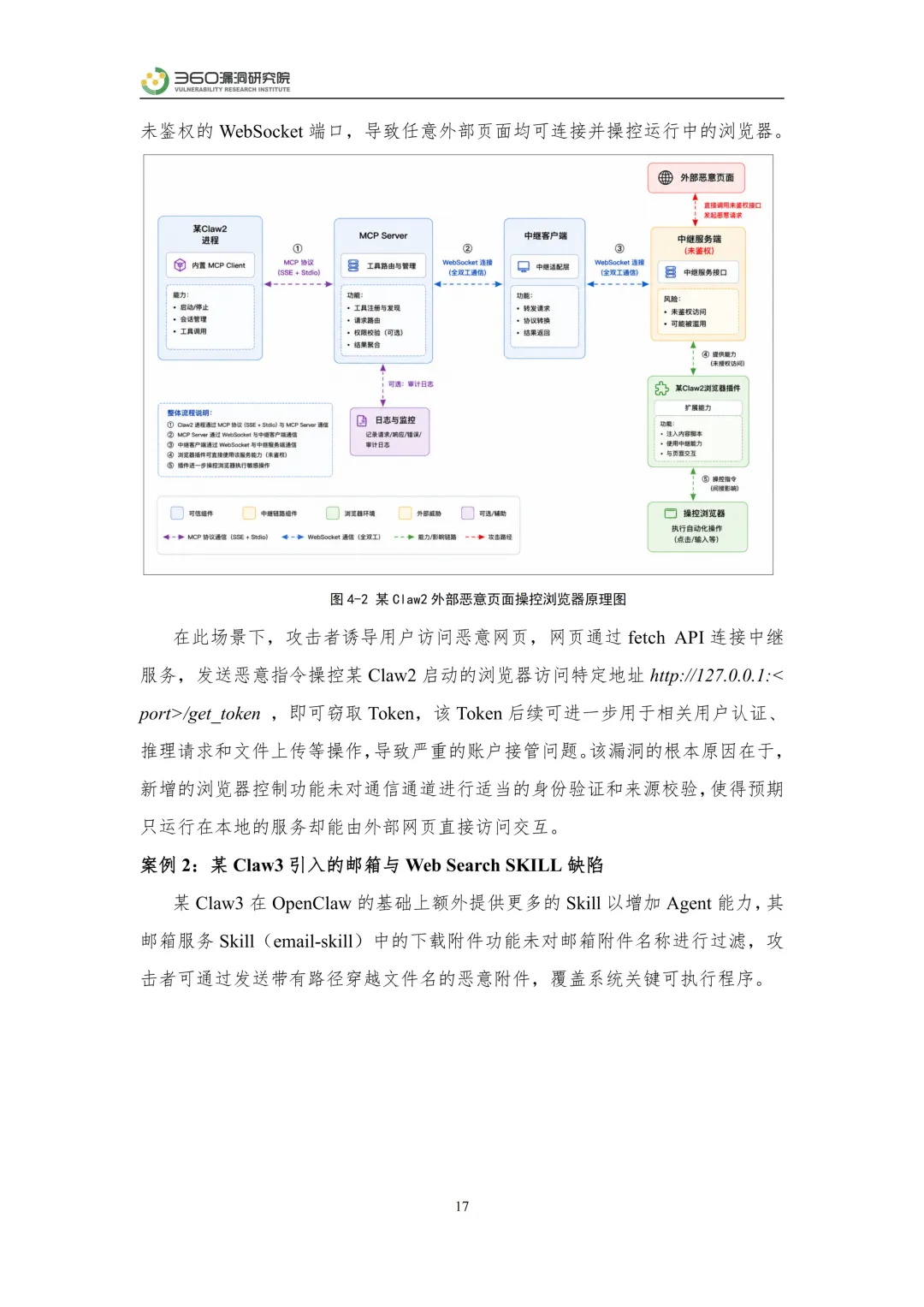

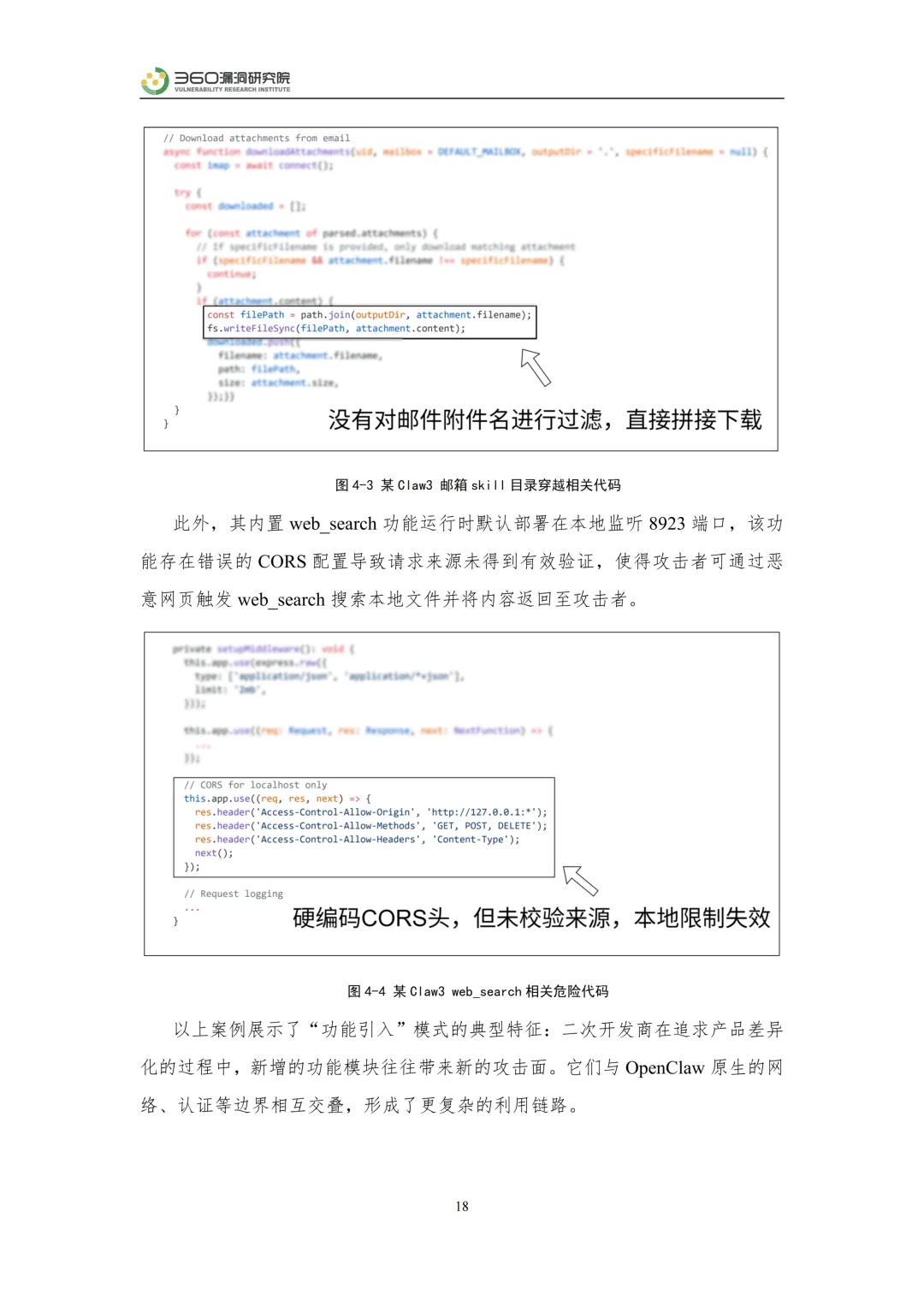

外患:差异化功能导致的攻击面扩张:部分封装产品为差异化竞争增加新功能模块,涉及独立网络接口等,但安全设计未经充分考量,存在安全隐患,新增功能模块带来新攻击面,与原生边界交叠形成更复杂利用链路。

OpenClaw安全隐患向生态下游扩散时表现出风险叠加效应,底层核心组件历史漏洞与外围新增业务逻辑脆弱接口交叉存在并相互作用,使衍生产品攻击路径更复杂。当前生态安全治理面临困境,需从底层架构构建系统级防御体系。

开源自研的安全挑战

设计范式层面的脆弱性延续

开源自研产品核心定位遵循与OpenClaw相同基础设定,处理复杂权限划分与数据流转逻辑,复刻运行逻辑时防御边界冲突随之迁移,OpenClaw典型漏洞模式高频出现在独立重写产品中,架构同源性引发漏洞跨实现复现。

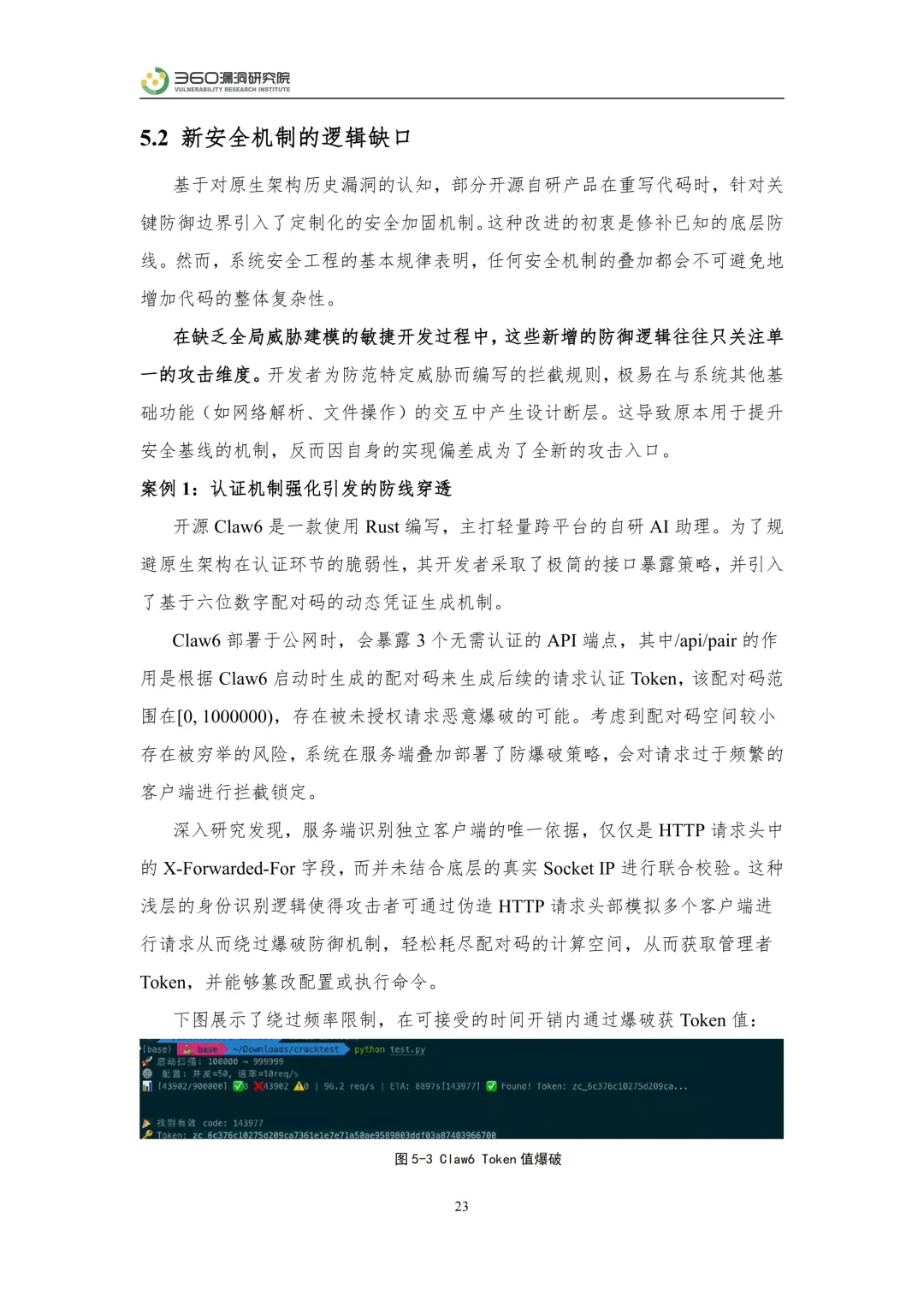

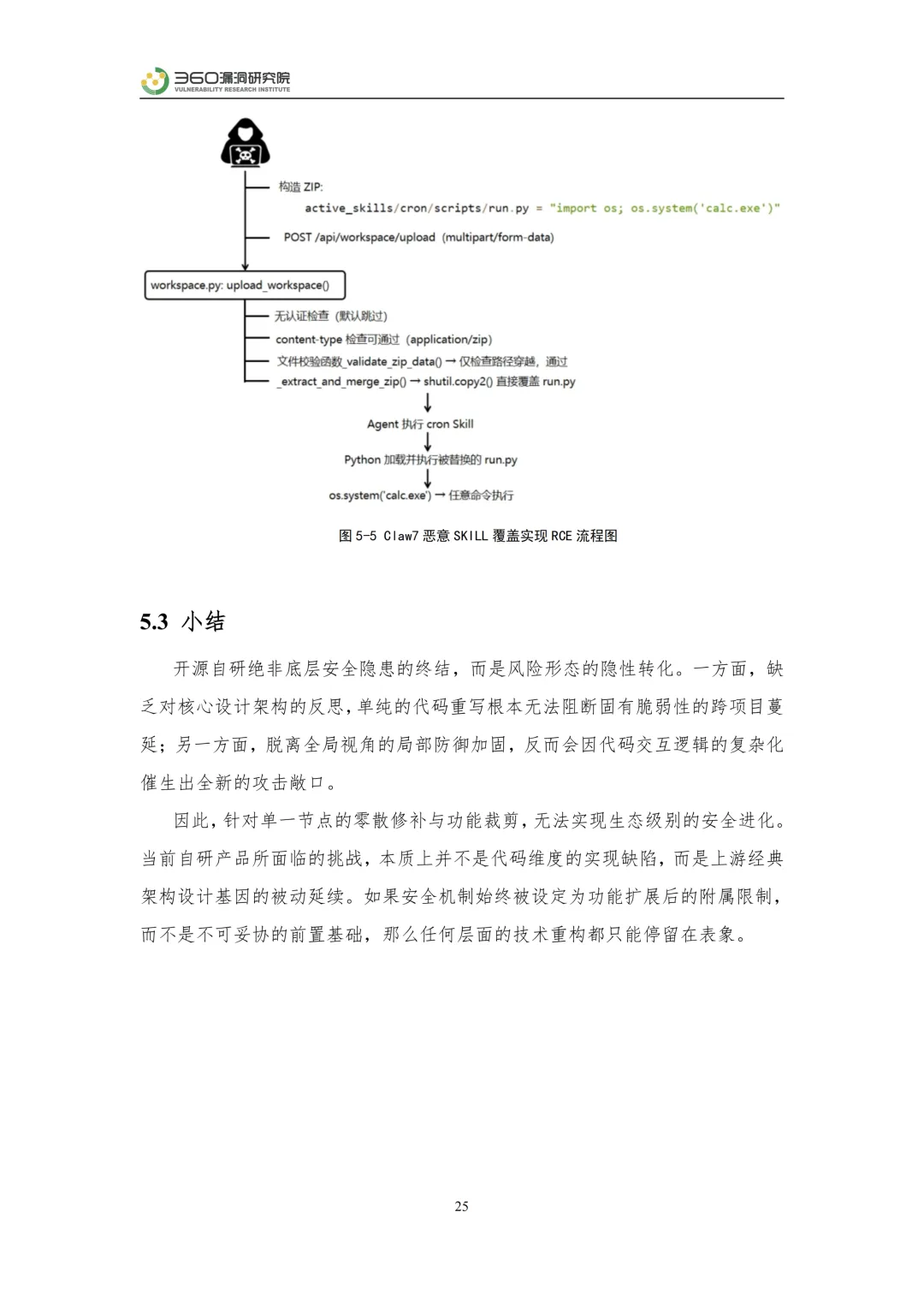

新安全机制的逻辑缺口

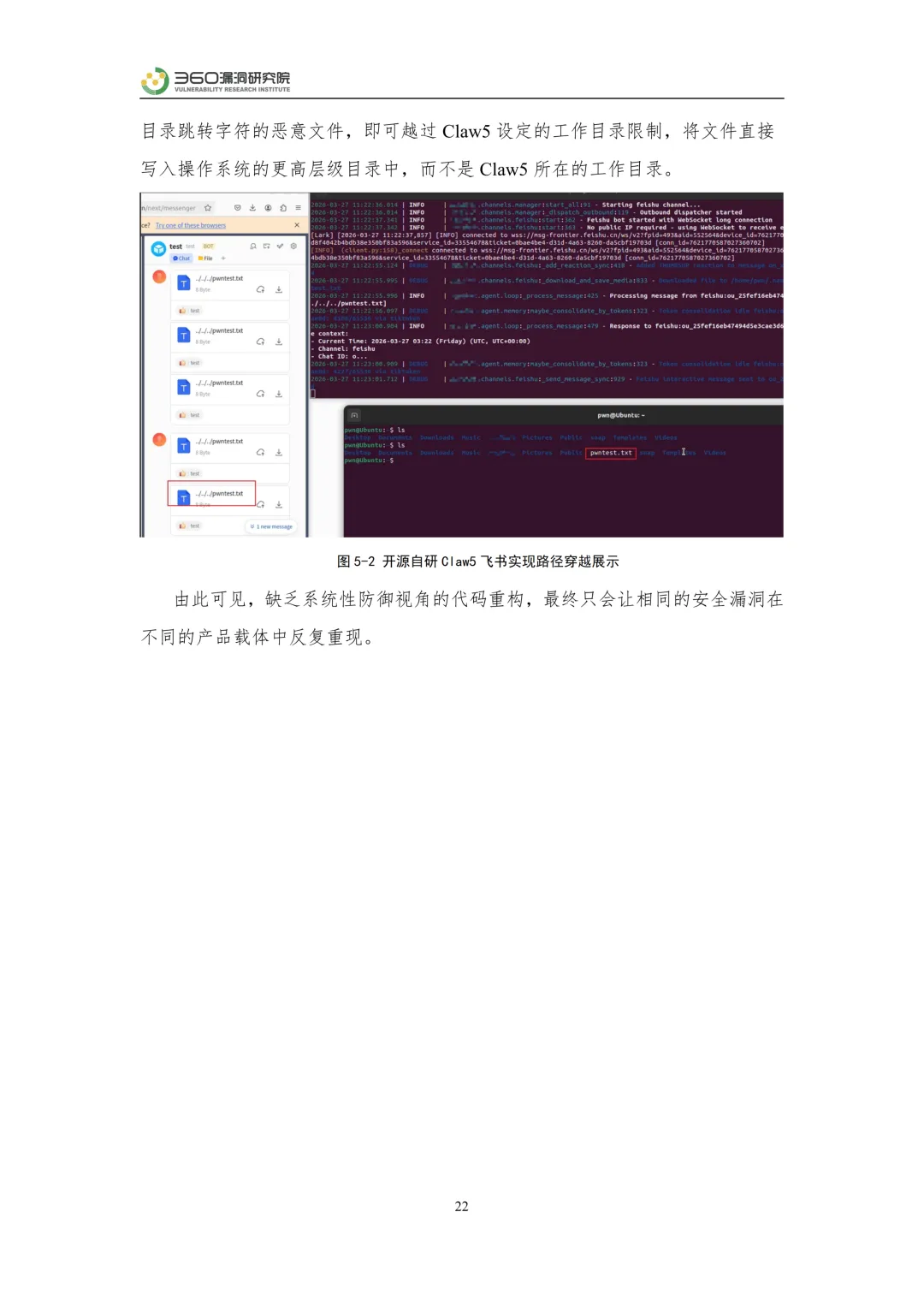

部分开源自研产品引入定制化安全加固机制,但在敏捷开发中新增防御逻辑往往关注单一攻击维度,与系统其他基础功能交互易产生设计断层,使防御机制因实现偏差成为新攻击入口。

开源自研是风险形态隐性转化,单纯代码重写无法阻断固有脆弱性跨项目蔓延,脱离全局视角的局部防御加固会因代码交互逻辑复杂化催生出新攻击敞口,自研产品面临的挑战是上游经典架构设计基因的被动延续。

OpenClaw生态爆发式演进是AI Agent技术工程落地的经典缩影,衍生产品已深度渗透高价值场景,潜在安全辐射范围跨越个人设备边界威胁企业核心内网与关键业务流程。基于漏洞挖掘智能体审计,当前领域面临“功能至上”导向下系统性安全遗留问题全面扩散,底层框架缺陷被动继承,新增业务逻辑撕开新攻击敞口,自研产品复刻同类问题。面对风险蔓延,传统治理机制失效,需开发者完成从局部修补到系统防御的认知跨越,将安全机制作为产品研发绝对基石,贯彻工程准则应对未知挑战,本报告为智能化应用生态提供工程参考与防御支撑。

漏洞挖掘智能体实践:OpenClaw生态安全风险分析.pdf

2026僵尸网络趋势报告.pdf

权限提升技术:攻防实战与技巧.pdf

DDoS攻击威胁报告(2026).pdf

勒索软件威胁与防护年度报告(2026).pdf

基于 MITRE ATT&CK 的对手模拟:弥合红蓝鸿沟.pdf

网络攻击溯源分析系统技术要求.pdf

2026年3月勒索软件流行态势报告.pdf

2025勒索软件攻击态势报告.pdf

Windows应急响应和安全加固.pdf

2025年中国企业邮箱安全性研究报告.pdf

Apifox供应链投毒调查分析报告.pdf

LiteLLM供应链投毒调查分析报告.pdf

ContextHub文档投毒调查分析报告.pdf

2026年02月勒索软件流行态势分析.pdf

2025年网络安全漏洞态势报告.pdf

2025开源供应链投毒分析技术报告.pdf

OWASP TOP 10 2025(中文版).pdf

人工智能攻击.pdf

2026红队评价框架.pdf

2026年1月勒索软件流行态势分析.pdf

2025年网络空间安全漏洞态势分析研究报告.pdf

2025年全球高级持续性威胁(APT)研究报告.pdf

2025年度网络安全漏洞威胁态势研究报告.pdf

2025年度网络安全漏洞分析报告.pdf

实战化工业靶场应用指南(2025版).pdf

2025年网络攻击威胁洞察报告.pdf

来源:360漏洞研究院

夜雨聆风

夜雨聆风