Vshell插件深度解析:从威胁特性到防御实战|和中安服攻防实验室

在网络攻防对抗日趋白热化的今天,威胁行为体的工具迭代速度不断加快,各类新型命令控制(C2)工具逐渐取代传统工具,成为渗透攻击中的核心利器。其中,Vshell及其衍生插件凭借高隐蔽性、多协议适配、跨平台兼容等优势,已从早期的轻量级远程访问工具(RAT),发展为令全球企业防御者高度警惕的成熟威胁,更在多起知名攻击行动中成为核心控制框架。

作为深耕网络攻防领域、专注实战化安全服务的专业团队,和中安服团队攻防实验室结合近期攻防演练实战经验,以及对Vshell插件的深度逆向分析,今日特推出专题解析,拆解其核心特性、攻击场景,提供可落地的防御策略,助力企业筑牢安全防线,从容应对此类隐蔽威胁。

一、认知Vshell:不止于“替代者”,更是隐蔽攻击的“新利刃”

Vshell是一款基于Go语言开发的C2框架,最初在华语攻防安全社区推广,如今已成为威胁行为体替代Cobalt Strike的热门选择,其核心价值在于为攻击者提供隐蔽、灵活的远程控制能力,而插件则进一步拓展了其攻击边界、提升了对抗能力。

与传统C2工具相比,Vshell插件的核心优势的体现在三个维度,这也是其难以被检测、防御的关键:

1. 多协议隐蔽通信,突破边界防御

Vshell插件支持TCP、KCP/UDP、WebSocket、DNS、DNS-over-HTTPS(DoH)、DNS-over-TLS(DoT)乃至OSS对象存储系统等多种通信协议,可灵活配置监听模式,默认监听TCP/8084端口,但其基于DNS的通信信道尤为隐蔽——DoH和DoT通道能将C2流量混入加密DNS查询,多数网络监控工具默认不会检查此类流量,轻松绕过企业边界防火墙与入侵检测系统(IDS)。

2. 跨平台适配+无文件攻击,降低检测难度

Vshell插件支持Windows、Linux等多系统,兼容x86/x64/ARM等多种架构,可覆盖服务器、IoT设备、云环境等各类场景;更值得警惕的是,其支持无文件攻击模式,恶意载荷可直接在内存中运行,不留下磁盘痕迹,同时能伪装成内核线程(如(kworker/0:2)),进一步规避传统杀毒软件与终端检测工具的排查。

3. 功能模块化拓展,适配全链路攻击

Vshell插件可实现功能的灵活拓展,核心模块包括文件管理、终端控制、屏幕截屏、开机启动、内存加载多格式插件(exe、dll、elf等),同时支持正反向连接、代理上线、域名/CDN上线等功能,完美适配“初始投递–权限提升–横向移动–持久化控制”的全链路攻击场景,成为红队演练与恶意攻击中的“全能工具”。

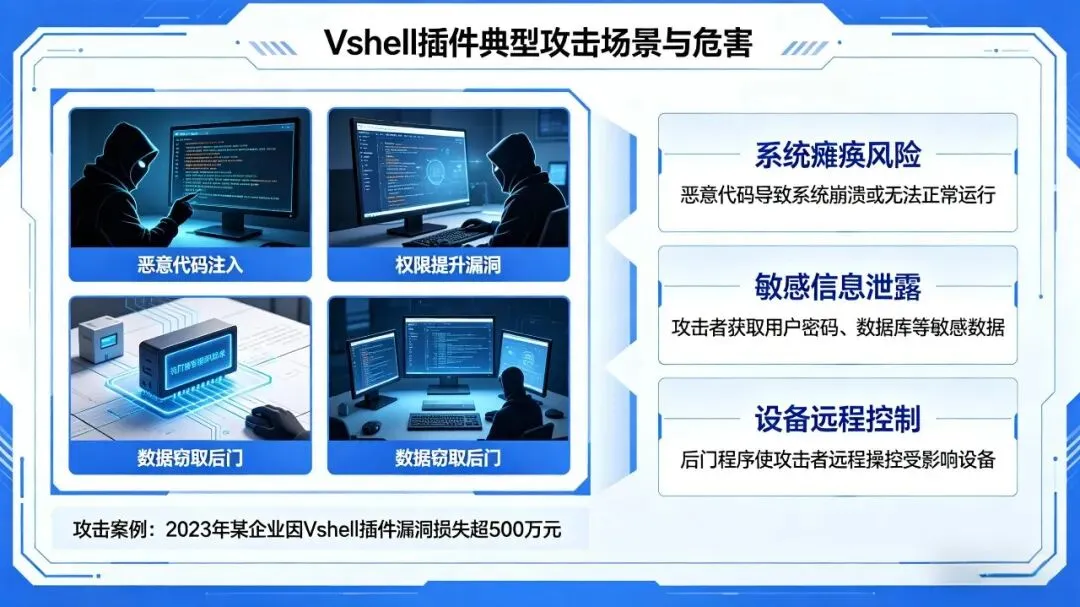

二、实战警示:Vshell插件的典型攻击场景与危害

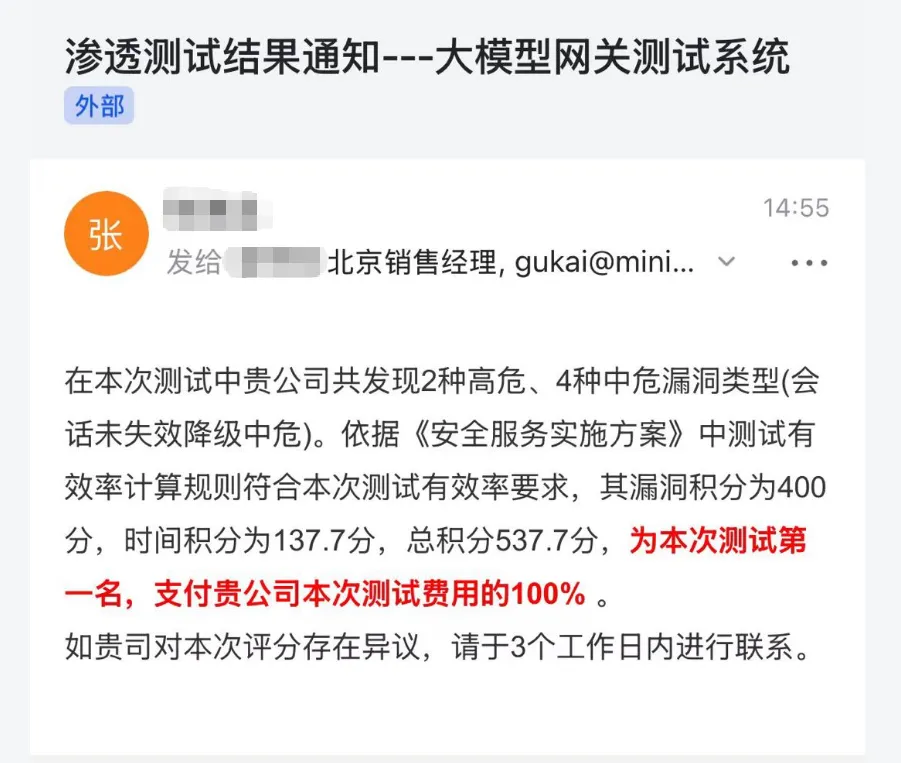

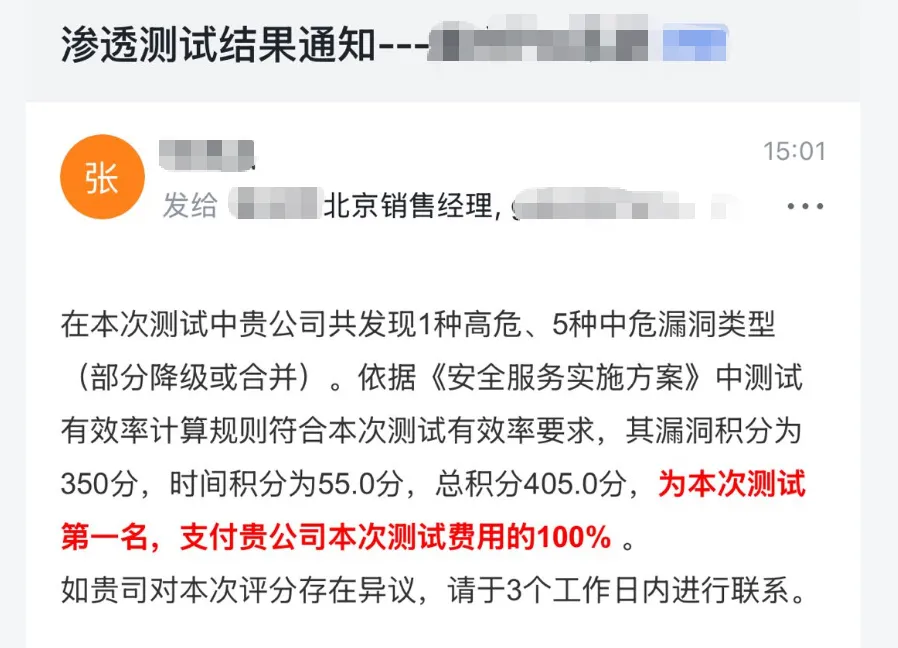

实验室结合近期攻防演练及公开威胁情报发现,Vshell插件已广泛应用于各类恶意攻击行动中,2025年间,该工具先后出现在“龙克隆行动”(Operation DRAGONCLONE)、UNC5174组织的“雪光行动”(SNOWLIGHT campaign),以及多起钓鱼攻击行动中,均作为核心入侵后控制框架。其典型攻击场景主要分为三类:

场景1:钓鱼投递+文件名触发,实现无感知入侵

攻击者通过伪装成正常文件(如文档、压缩包)的钓鱼邮件投递恶意载荷,利用精心构造的RAR文件名(含Base64编码的Bash命令),在受害者解压文件或列出文件内容时,触发恶意代码执行,进而下载并加载Vshell插件,实现远程控制。这种方式无需依赖系统漏洞,仅利用shell脚本文件名处理疏忽,隐蔽性极强,已成为Linux系统被入侵的主要方式之一。

场景2:内网横向移动,扩大攻击范围

在成功攻陷目标主机后,攻击者利用Vshell插件的横向移动能力,结合内网信息收集、权限提升等操作,快速渗透内网其他主机,构建内网C2网络。由于其支持多种隧道代理,可轻松穿透内网防火墙,实现跨网段控制,给企业内网安全带来毁灭性打击。

场景3:持久化控制,长期潜伏窃取数据

Vshell插件支持开机自启、进程伪装、备用持久化(如通过nohup确保执行)等功能,可在目标系统中长期潜伏,躲避系统重启与安全清理。攻击者通过插件远程获取目标系统权限、窃取敏感数据、植入恶意程序,甚至控制目标系统参与僵尸网络攻击,造成长期安全隐患。

三、防御实战:和中安服实验室给出的可落地防护方案

针对Vshell插件的威胁特性,实验室结合自身实战经验,从“监测–防御–响应”三个层面,给出针对性防护建议,助力企业快速构建防御体系:

1. 流量监测:聚焦异常通信,精准识别威胁

-

重点监控DoH、DoT及WebSocket协议流量,排查异常加密DNS查询与未知WebSocket连接,尤其关注“短包与长包交替出现”“数据包以4字节长度字段开头”等Vshell通信特征;

-

部署网络流量分析工具,建立Vshell相关通信规则,对TCP/8084端口的异常监听、未知IP的频繁通信进行告警,重点排查NPS相关流量(Vshell基于NPS构建,相关检测规则可复用);

-

定期开展流量复盘,结合威胁情报,排查隐藏在正常流量中的C2通信,避免因流量加密导致的威胁漏判。

2. 终端防御:强化端点管控,阻断攻击链条

-

禁用不必要的文件解压自动执行功能,限制shell脚本对文件名的解析权限,防范“文件名触发恶意代码”的攻击方式;

-

部署终端检测与响应(EDR)工具,重点监控内存异常加载行为、伪装成内核线程的可疑进程,及时阻断Vshell插件的内存执行与进程伪装;

-

定期更新终端杀毒软件病毒库,对exe、dll、elf等可疑文件进行深度扫描,同时限制未知插件的加载与运行,从源头阻断Vshell插件的植入。

3. 应急响应:快速处置,降低攻击损失

-

一旦发现Vshell插件入侵痕迹,立即隔离受感染主机,终止可疑进程与网络连接,清理内存中的恶意载荷,避免威胁扩散至内网;

-

对受感染主机进行全面排查,检测是否存在横向移动痕迹、持久化后门,及时清除恶意注册表、开机自启项等,彻底清除攻击残留;

-

结合攻击痕迹溯源分析,定位攻击入口与攻击者路径,优化防御策略,弥补安全漏洞,防止再次被入侵。

四、实验室寄语:以攻促防,筑牢安全防线

网络攻防的本质,是“矛”与“盾”的持续对抗。Vshell插件的兴起,不仅体现了威胁行为体的技术迭代速度,也对企业安全防御能力提出了更高要求——传统的“被动防御”已难以应对此类隐蔽性强、功能全面的新型威胁,唯有构建“主动监测–精准防御–快速响应”的闭环防御体系,才能从容应对各类网络攻击。

和中安服团队攻防实验室始终秉持“精于攻,擅于防”的理念,深耕网络安全攻防领域,通过实战演练、漏洞挖掘、威胁分析,持续输出专业的安全技术与服务。未来,实验室将继续聚焦各类新型威胁工具与攻击手法,深入解析其技术原理,输出更多可落地的防御方案,助力企业提升安全防护能力,守护网络空间安全。

如果你的企业需要开展Vshell插件专项检测、漏洞排查或应急响应服务,欢迎联系我们,和中安服团队攻防实验室将以专业的技术、高效的响应,为你筑牢安全防线!

和中安服团队攻防实验室· 专注实战 守护安全

推荐阅读

黑客入侵必删安全软件?神雕 EDR 防卸载技术,让防护不 “掉线”

夜雨聆风

夜雨聆风