一款高效的 Burp Suite 插件 — Injector – Path Collector(4月4日更新)

===================================

0x01 工具介绍

Injector – Path Collector 是一款 Burp Suite 插件,旨在解决传统 SQL 注入扫描器的检测盲区——即无法有效识别 URL 路径片段 及 隐藏 XFF 请求头 中潜在的注入漏洞。该插件能够自动甄别非静态接口,对 URL 路径各层级及特定 HTTP 头部进行自动化 Fuzz 测试;同时兼具路径采集功能,自动收集并泛化目标站点接口,帮助安全研究人员快速梳理资产清单。主要功能:

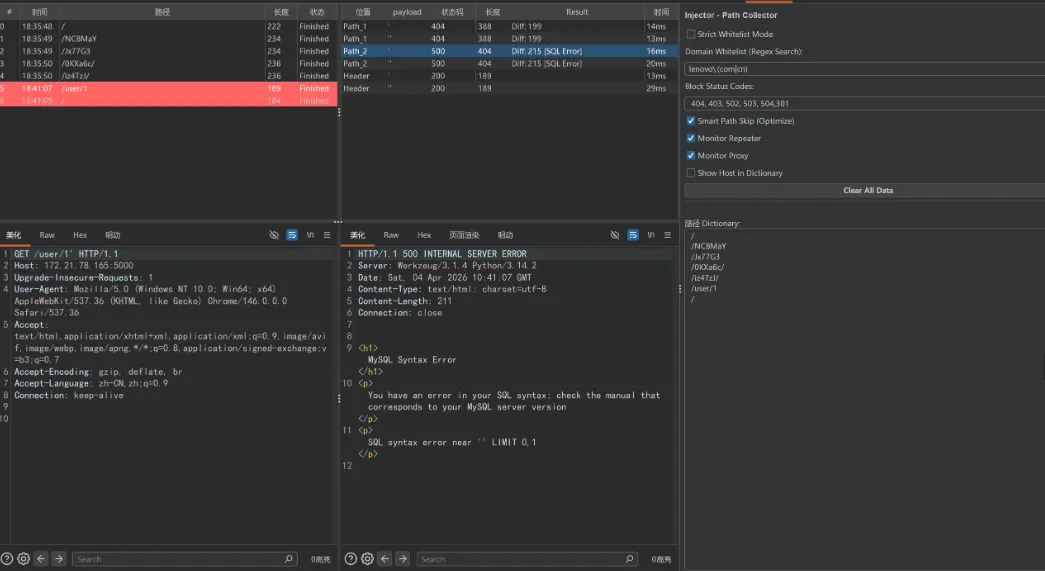

路径字典自动收集:实时记录经过 Burp 的唯一接口路径。支持切换 Host+Path 或 单 Path 显示模式,方便直接导出为扫描字典。自动化路径注入:自动拆解 URL 路径层级,在每个路径片段后尝试注入测试 Payload(如 ', '')。智能路径跳过 (Smart Path Skip):若 /api/v1/ 已被验证为安全,后续请求(如 /api/v1/user)将自动跳过对 api 和 v1 片段的重复测试,极大提升扫描效率。静态过滤:自动识别并跳过末尾带有 .(文件后缀)的资源请求,确保扫描仅聚焦于无后缀的 API 业务接口。路径泛化去重:内置智能识别逻辑,自动将路径中的数字(日期、ID)及长哈希(UUID)泛化为 {num} 或 {id} 占位符,避免对相似路径进行冗余扫描。错误特征匹配:内置主流数据库(MySQL, Oracle, SQL Server, PostgreSQL, SQLite)的报错监控,发现异常自动预警。可视化反馈:发现 SQL 错误时,左侧任务列表将整行标记为红色。实时显示响应包长度变化(Diff)、HTTP 状态码及请求耗时。

0x02 安装与使用

安装方法:

确保已在 Burp Suite 中配置好 Jython 环境(插件基于 Python 2.7 开发)。下载链接中的 Injector.py。打开 Burp Suite -> Extensions -> Installed -> Add。Extension type 选择 Python,并选择 Injector.py 文件。在 Burp 工具栏中看到 Injector 标签页即表示安装成功。

运行界面

链接:https://pan.quark.cn/s/615f67638c7b

· 今 日 推 荐 ·

|

|

夜雨聆风

夜雨聆风