北航|自主智能体安全新范式:OpenClaw 全链路风险剖析与 FASA 防御架构

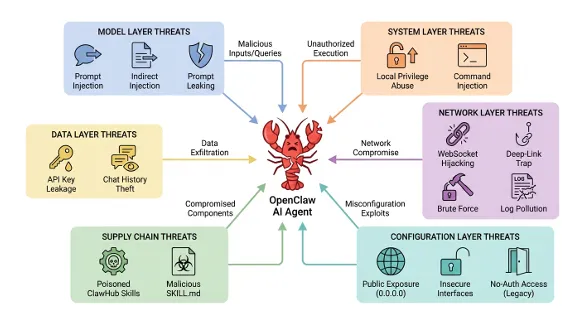

这篇发表于arXiv的论文(2603.12644)以OpenClaw这一热门开源自主智能体框架为案例,系统性剖析了大语言模型(LLM)向工具调用型自主智能体演进过程中的全新安全威胁,提出了三层风险分类体系,并设计了全生命周期安全防御架构(FASA),同时落地了ClawGuard工程化项目。核心解决的问题是:传统内容过滤式的LLM安全防护已完全无法应对拥有系统级权限的自主智能体,需要从架构层面重构安全防御体系。

一、研究背景:自主智能体的安全范式颠覆

-

1. LLM的进化:从“文本生成”到“自主行动”

传统LLM仅为被动对话接口,而OpenClaw这类自主智能体具备规划能力、长期记忆、外部工具调用权限,能自主执行shell命令、操作本地文件、调用浏览器/第三方API,完成跨系统的复杂工作流,成为“数字代理”。 -

2. 核心安全矛盾:权限与风险的失衡

OpenClaw为实现自主性,赋予LLM操作系统级直接权限,打破了传统软件的安全边界: -

• 传统LLM风险仅为生成幻觉、有毒文本等内容层面问题; -

• 自主智能体的漏洞会被放大为系统级威胁(如远程代码执行RCE、数据泄露、设备被控成僵尸网络)。 -

3. 传统防御的彻底失效

静态WAF、输入过滤、本地部署即安全等传统手段,因LLM中数据与指令的天然融合、智能体工具链组合攻击能力而完全失效,OpenClaw生态已出现供应链投毒、凭证窃取等严重漏洞。

二、OpenClaw生态:架构、普及与安全悖论

1. 框架核心特征

OpenClaw是2025年底推出的开源自托管AI智能体框架(原名Clawdbot/Moltbot),GitHub星数超20万,被称为“下一代个人AI助手”,核心架构为解耦式、本地优先,由五大子系统构成:

-

• 网关(控制平面):WebSocket网络,管理会话、路由事件至隔离工作区; -

• Pi Agent运行时:核心推理引擎,RPC模式,本地存储实现长期记忆; -

• 全渠道集成:对接Slack/微信/电报等20+通讯平台; -

• 跨平台节点:支持macOS/iOS/Android,可调用摄像头、屏幕录制、系统命令; -

• 高级工具集:自主控制Chrome浏览器、Live Canvas可视化、第三方插件平台ClawHub。

2. 安全悖论:能力越强,攻击面越大

OpenClaw的核心优势(自主工具调用、系统级权限、多平台接入)同时成为最大安全隐患:

-

• 持续暴露于互联网非可信输入,基线安全策略(如陌生DM配对码)无法抵御高级攻击; -

• 无严格沙箱隔离,智能体与宿主机器权限等同,一次提示注入即可引发全盘风险; -

• 第三方插件平台ClawHub缺乏审计,成为供应链攻击的重灾区。 -

三、核心贡献1:自主智能体的三层风险分类体系

论文首次提出正交的三层风险分类法,将OpenClaw的实际漏洞映射到理论风险维度,打破了零散的漏洞分析模式,覆盖智能体从“认知”到“执行”再到“系统”的全链路风险,也是后续防御架构设计的核心依据。

|

|

|

|

| AI与认知安全 |

|

2. 上下文遗忘:上下文压缩丢失“不删除邮件”约束,导致邮箱被清空; 3. 内存污染:RAG向量库被植入恶意规则,形成永久软后门。 |

| 软件与执行安全 |

|

2. 工具链攻击:组合“读取ssh密钥+压缩+HTTP上传”,绕过单工具过滤; 3. 供应链投毒:ClawHub恶意插件植入后门,安装后设备变僵尸网络。 |

| 信息与系统安全 |

|

2. 明文存储:API密钥、推理轨迹等敏感信息存于未加密Markdown/SQLite,易泄露。 |

四、核心贡献2:FASA全生命周期智能体安全架构

针对三层风险,论文提出FASA(Full-Lifecycle Agent Security Architecture),这是一套从输入感知到系统执行的端到端防御蓝图,核心理念是零信任执行、动态意图验证、跨层推理-行动关联,将安全防护从“模型输出过滤”升级为“全流程管控”,分为四层递进防御边界:

1. 感知与隔离层(输入边界):从源头阻断攻击

-

• 多维度输入净化:外部网页/文档不直接进入LLM上下文,先移除可执行内容,提取结构化文本,抵御隐式提示注入; -

• 第三方工具审计:插件集成前做语义分析(检测诱导指令)+代码静态分析(检测高危系统操作); -

• 临时执行沙箱:所有工具调用在轻量级隔离容器中运行,遵循最小权限原则,限制网络出口。

2. 决策与控制层(认知边界):验证规划的安全性

-

• 上下文指令护栏:替代静态关键词过滤,通过语义一致性检测判断行动是否符合智能体能力边界(如日历智能体访问系统配置即标为异常); -

• 行为意图分析:拆解复杂执行计划为原子操作,检测“单个良性工具组合成恶意工作流”的工具链攻击; -

• 智能体间协议监控:多智能体环境中,监控通讯通道,防止恶意指令/内存污染跨智能体传播。

3. 执行与响应层(系统边界):最后一道系统级防线

-

• 推理-行动关联验证:跨层对比LLM推理轨迹的语义意图与实际系统操作,不匹配则触发干预(如推理“总结文件”却发起网络连接); -

• 内核级遥测与自动缓解:实时监控文件I/O、进程创建、网络活动,与基线对比检测异常,自动触发进程终止/容器隔离。

4. 治理与演进层(进化边界):应对新兴威胁

-

• 威胁情报融合:聚合运行日志与外部漏洞情报,动态更新行为基线和访问策略; -

• 自适应对抗模拟:自动化红队测试,用对抗性提示/有毒工具持续验证防御,将成功攻击模式纳入训练数据,迭代检测能力。

五、工程化落地:ClawGuard项目

FASA并非纯理论框架,论文团队已启动ClawGuard工程化项目(代码开源:github.com/NY1024/ClawGuard),核心目标是将FASA落地到OpenClaw生态,实现三大转变:

-

1. 从“高风险实验性工具”到“可信任的生产级智能体”; -

2. 从“被动漏洞修补”到“主动架构化防御”; -

3. 从“零散安全措施”到“全生命周期统一防护”。

目前已完成核心安全模块的早期原型,是FASA理论的首个实际验证。

六、研究结论与行业意义

-

1. 核心结论

自主智能体的安全防护不能依赖传统LLM的内容过滤,也不能仅修补单个漏洞,必须基于三层风险分类,从架构层面设计全生命周期、跨层联动的防御体系,FASA和ClawGuard为这一方向提供了可落地的理论和工程参考。 -

2. 行业价值 -

• 首次系统性定义了自主工具调用型智能体的安全威胁模型,填补了LLM进化后安全领域的空白; -

• 提出的三层风险分类法为后续智能体安全研究提供了统一的分析框架; -

• FASA架构将“零信任”“全生命周期防护”等理念引入AI智能体,为企业部署自主智能体提供了安全范式; -

• ClawGuard开源项目为社区提供了可复用的安全模块,推动智能体安全的工程化落地。

七、关键亮点与未来方向

-

1. 研究亮点 -

• 案例典型:以OpenClaw这一热门框架为研究对象,漏洞均为实际观测到的真实问题,而非纯理论假设; -

• 理论与工程结合:既提出三层分类、FASA架构等理论,又落地ClawGuard项目,避免“纸上谈兵”; -

• 跨领域融合:融合AI认知、软件工程、信息安全三大领域,突破了单一领域的安全研究局限。 -

2. 未来挑战 -

• 如何在安全防护与智能体自主性之间实现平衡(防护过严会丧失自主优势); -

• 多智能体协作场景下的跨主体安全防护; -

• 对抗性攻击的持续进化,需要防御体系具备更强的自适应能力。

这篇论文是LLM自主智能体安全领域的里程碑式研究,不仅为OpenClaw这类框架提供了安全修复方案,更为整个AI智能体行业的安全发展划定了核心方向:安全必须成为自主智能体设计的核心指标,而非后续补丁。

链接:https://arxiv.org/pdf/2603.12644

夜雨聆风

夜雨聆风