当前时间: 2026-05-07 10:56:44

更新时间: 2026-05-07

分类:软件教程

评论(0)

OpenClaw安全防护配置基线(进阶篇)

本文是《OpenClaw安全防护配置基线》的续篇。在上一篇文章中,我们介绍了基础的安全配置(端口、认证、访问控制等)。本文将继续深入,探讨进阶的安全配置内容。

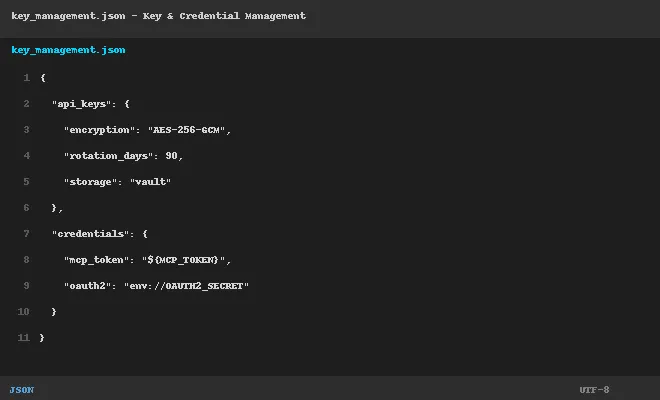

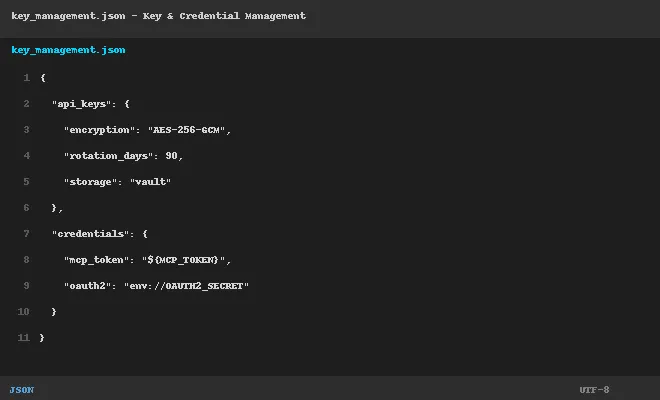

一、密钥与凭证管理

密钥管理是安全体系的核心环节。一旦密钥泄露,所有安全措施都将形同虚设。

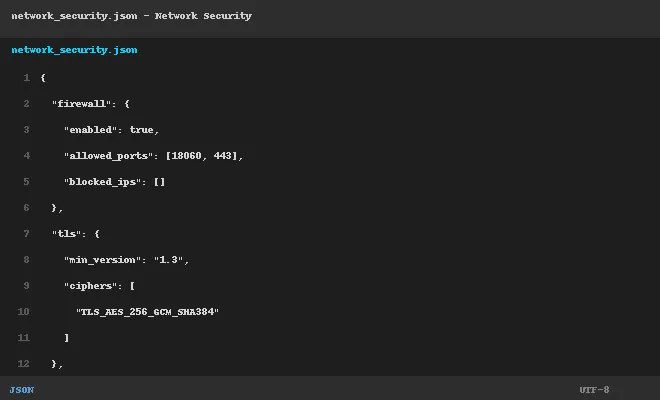

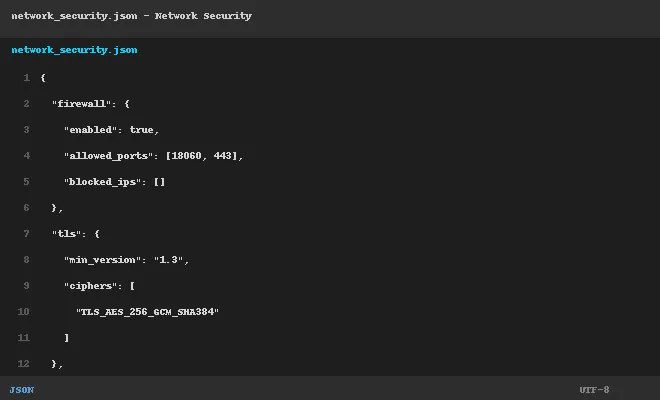

二、网络安全配置

网络层是安全防护的第一道防线。配置不当可能导致服务暴露在危险之中。

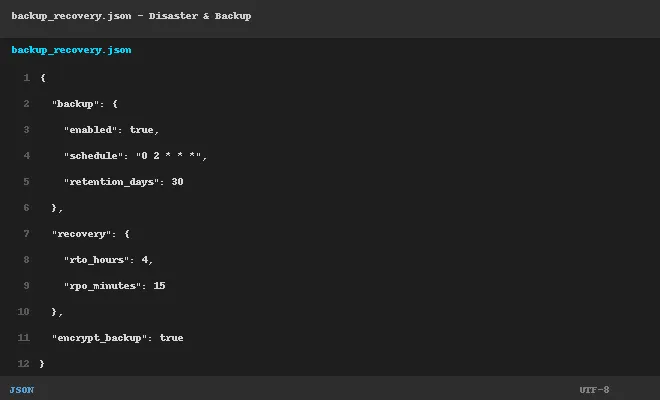

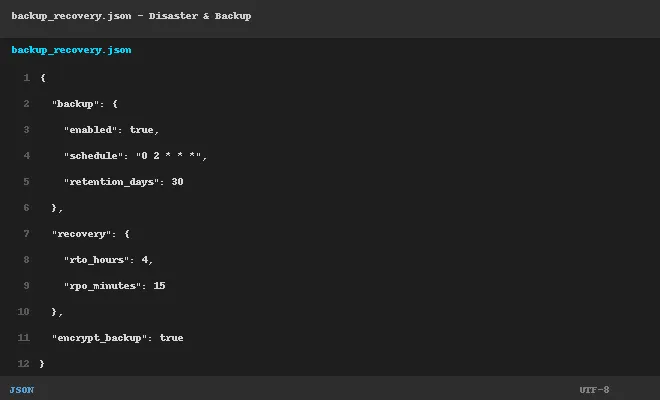

三、容灾与备份策略

再完善的系统也可能出现问题。备份和恢复策略是最后的保障。

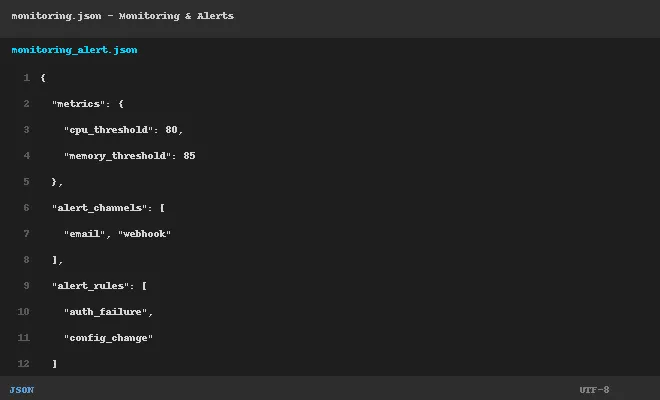

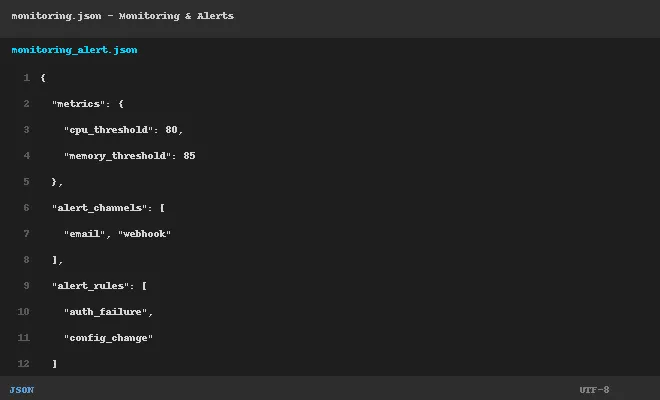

四、监控与告警配置

安全事件发生时,快速响应至关重要。完善的监控体系能帮助你及时发现威胁。

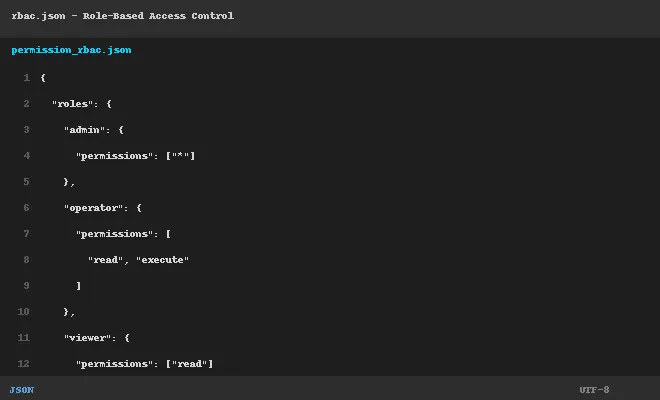

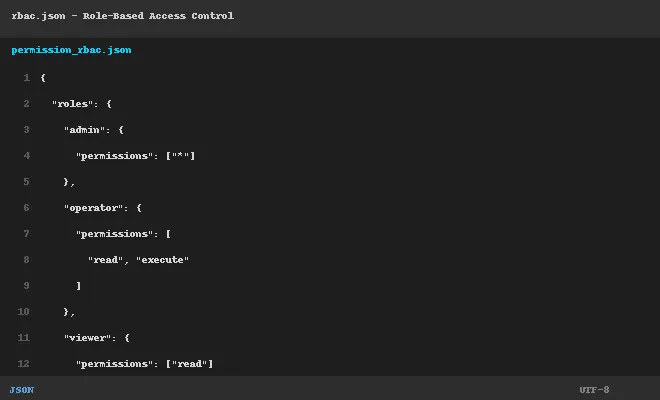

五、角色权限控制(RBAC)

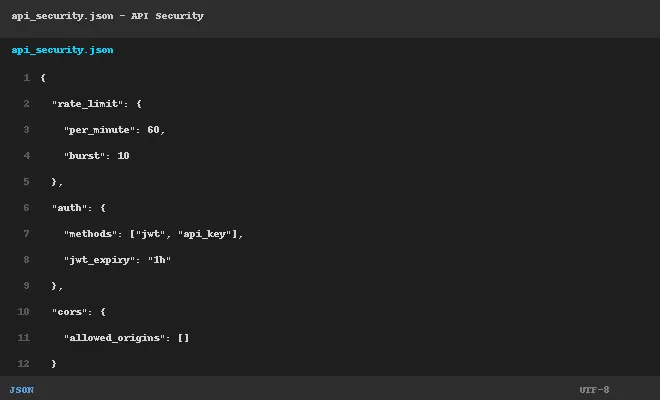

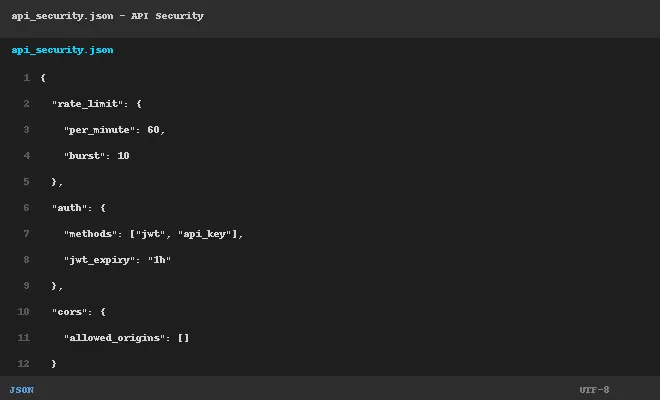

六、API安全配置

API是外部访问OpenClaw服务的主要入口,必须做好防护。

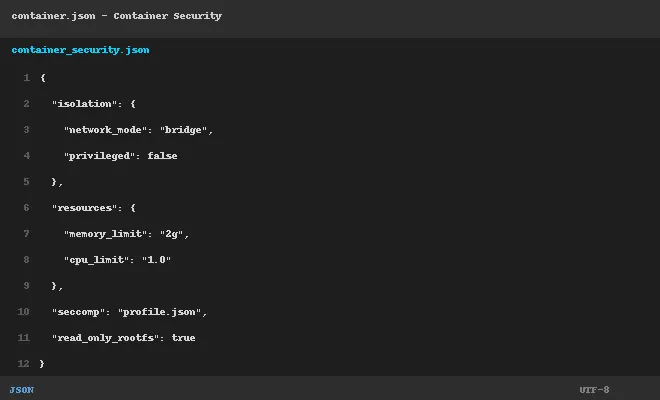

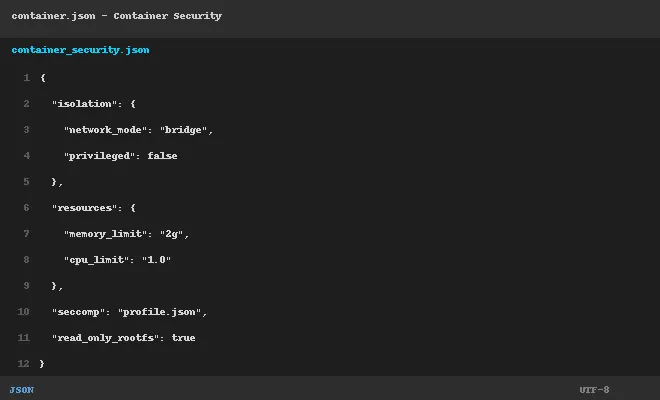

七、容器安全配置

如果OpenClaw运行在容器环境中,需要额外关注容器安全。

禁用特权模式(privileged: false)

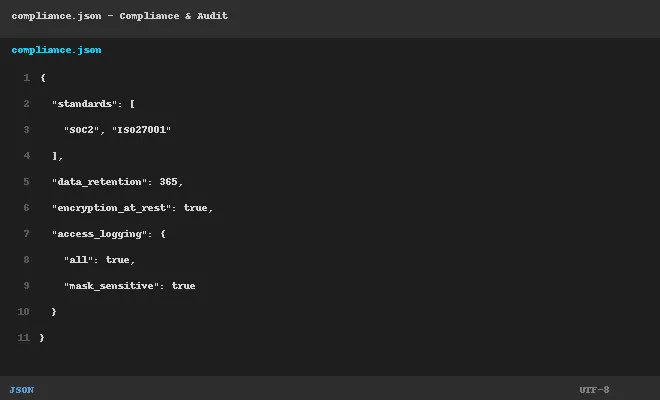

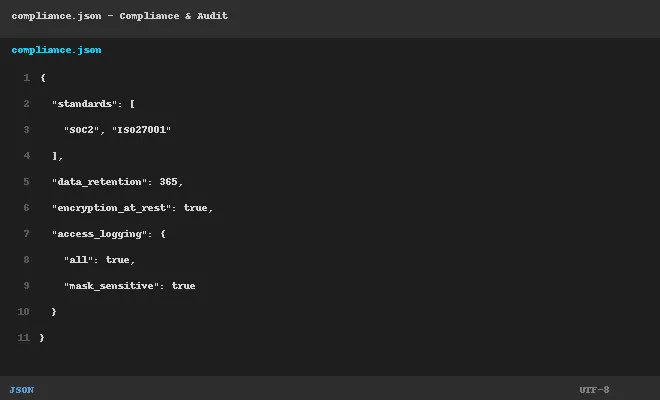

八、合规与审计配置

企业级应用需要满足各种合规要求,完整的审计日志是基础。

以上是OpenClaw安全配置的进阶篇。结合前文的基础配置,你已经拥有了一套较为完整的OpenClaw安全防护体系。

记住:安全是一个持续的过程,不是配置一次就可以高枕无忧的。