固件逆向分析AI技能(MCP)工具

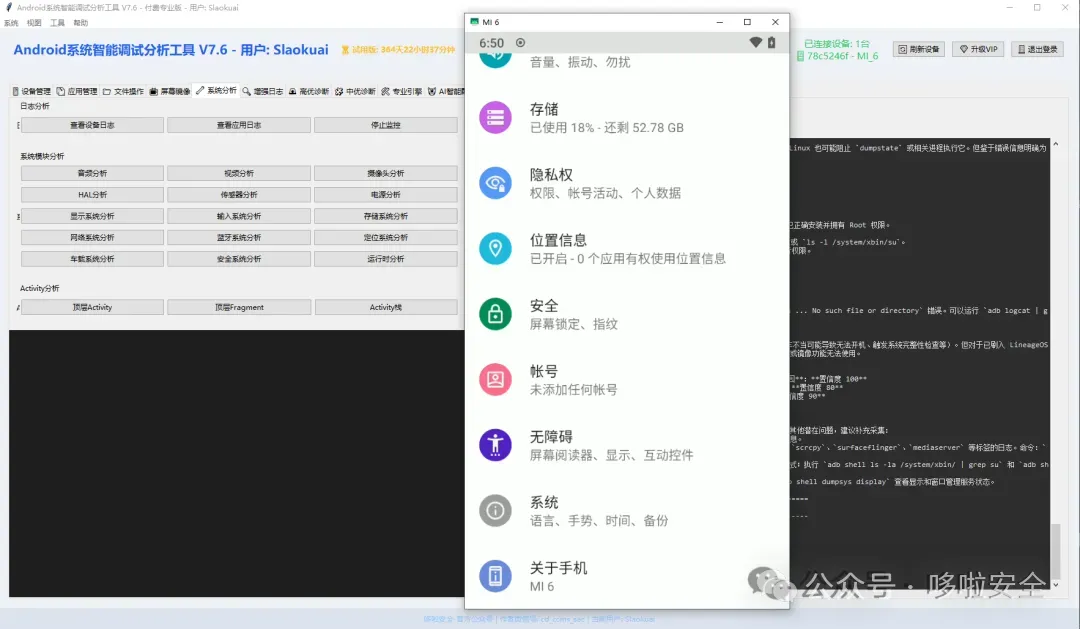

Android ARM64逆向调试器工具(远程调试・一键部署)

Android/iOS/HarmonyOS多引擎安全SDK检测分析系统V8.0

安卓Root技术的演进与选型指南(Magisk/KernelSU/APatch/SukiSU)

目前专门为“固件逆向分析”打造的MCP工具生态还在早期,但许多通用逆向工程的MCP工具也可直接用于固件分析。

📊 核心MCP工具与技能概览

下面我为你整理了不同类别下的代表性MCP工具:

(1).主流静态分析工具(固件逆向基石)

这类工具将AI与IDA Pro、Ghidra等反汇编器连接,让AI能直接进行函数分析、交叉引用追踪等操作。

· IDA Pro MCP Server:将AI与IDA Pro连接,提供函数分析、变量重命名、注释修改等功能。

· GhidraMCP / ReVa:让AI可以操控Ghidra,进行自动化反编译和深度分析。

· Binary Ninja MCP:连接Binary Ninja,使AI能直接获取伪代码、分析函数、重命名符号。

· Cuttermcp:为开源逆向框架Cutter提供MCP接口,允许AI自主进行反汇编分析。

· JADX-MCP-SERVER / apktool-mcp-server:为Android逆向工具JADX和Apktool提供MCP接口,用于自动化分析APK文件。

(2).专用固件与嵌入式分析工具

部分工具专注于固件分析的具体场景,实用性更强。

· EMBA-MCP:将固件安全分析工具EMBA的输出转化为结构化数据,方便AI查询和关联漏洞信息。

· TriCore VAG ECU固件分析:一款高度专用的MCP服务器,用于分析基于TriCore架构的汽车ECU固件。

· Embedded Debugger MCP:连接AI与硬件调试器(如J-Link),实现对真实嵌入式设备的调试分析。

· MCP WiFi Firmware Server:一个开发者服务模板项目,旨在辅助分析和开发Wi-Fi固件。

(2).动态与自动化分析工具

动态分析也是固件逆向的关键部分。

· Cheat Engine MCP:让AI能直接控制Cheat Engine,自动化进行内存扫描、修改等动态调试操作。

· Ghost-MCP / ReverseCraft DevTools MCP:专注于Windows平台和浏览器环境的内存检查、JavaScript调试等动态分析。

· Reversecore_MCP / Revula:定位为综合逆向工程自动化平台,整合多种静态与动态分析能力。

(4).多工具集成方案

为了简化配置,一些项目整合了多款工具,提供开箱即用的体验。

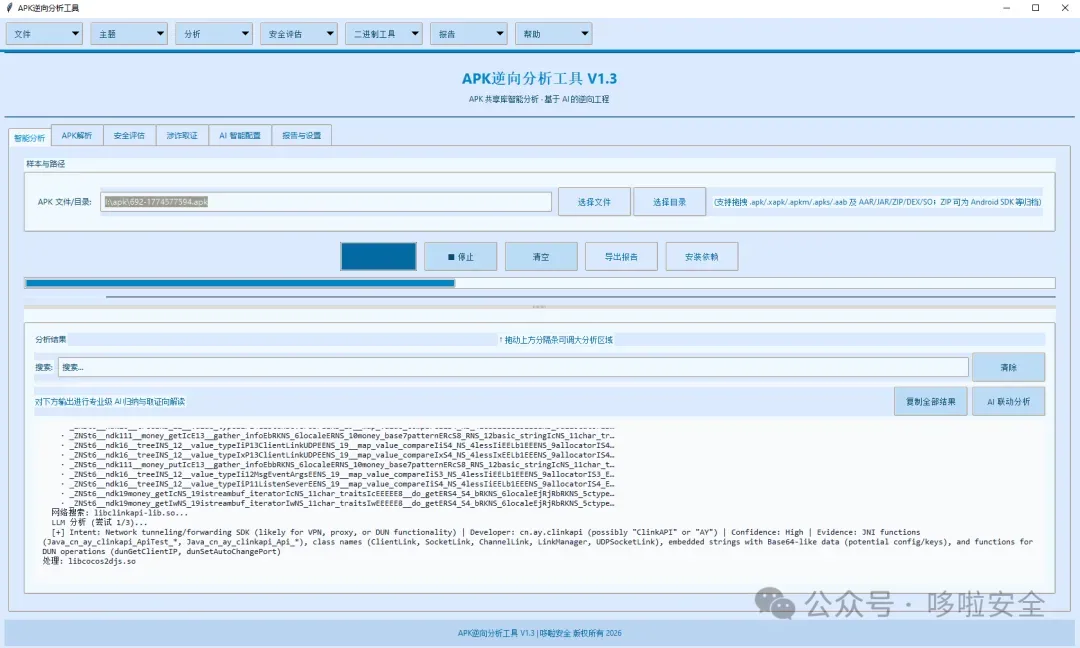

· Android 逆向工程 MCP 工具套件:整合了Apktool、JADX等工具,通过单一MCP服务提供完整的APK分析能力。

· Agentic Malware Analysis:基于Kali Linux的Docker环境,集成了50多种工具,并由AI智能编排分析流程。

· Awesome Kali MCPServers:专为Kali Linux设计的MCP服务器集合,涵盖了信息收集、漏洞扫描等多个领域。

· HexStrike AI:通过标准MCP功能集成了超过25种行业标准的二进制分析工具,用于自动化执行复杂的逆向工程任务。

· ghidra-mcp:这是一个通用性的MCP服务器,旨在将Ghidra的核心逆向工程能力暴露给MCP客户端,实现AI辅助分析。

💡 总结与建议

总的来说,选择合适的工具取决于你的分析目标:

· 针对固件进行深入分析:可以组合使用 EMBA-MCP(提取信息)和 GhidraMCP/ReVa(深度分析)。

· 目标是Android系统固件:强烈推荐集成的 Android 逆向工程 MCP 工具套件。

· 需要与真实硬件交互:Embedded Debugger MCP 是目前的不二之选。

· 希望探索和学习:基于Kali Linux的 Awesome Kali MCPServers 和 HexStrike AI 是绝佳的集成环境。

构建起自己的AI辅助固件分析工作流

鸿蒙安全交流群和移动安全交流群,需要定制版安全测试机型、定制版脱壳机,定制版移动安全分析工具,商务合作,添加作者微信,微信号:cd_ccms_sec

Android逆向工具篇

夜雨聆风

夜雨聆风