关于微信公众号【知识存档】传播带毒软件事件的后续处理结果

关于微信公众号

知识存档(微信号:gh_d260f5fd60e0)

传播带毒软件事件的后续处理结果

我团队于 2026年4月20日 13:23分 以微信发送的方式向对方公众号运营主体送达了《关于微信公众号知识存档(微信号:gh_d260f5fd60e0)传播带毒“Windows超级管理器”软件的通知函》;目前【知识存档】已就相关事宜发布声明并致歉,如您是本次事件的受害者,请您仔细阅读本篇文章,这将帮助您一定程度上补救因使用该博主分享带毒软件所带来的损失。

01

我团队将履行督促承诺

colithel.com

《关于微信公众号知识存档(微信号:gh_d260f5fd60e0)传播带毒“Windows超级管理器”软件的通知函》中明确要求的3点,简述言之具体为:

-

立即删除全部带毒资源,不得再以任何形式持有、分享、传播带毒样本;

-

公开发帖道歉,并明确承诺不再实施任何侵权及危害行为,提醒用户及时卸载、查杀病毒。90天内不得删帖、修改,以消除不良影响。

-

为本次事件的所有受害者,提供免费的系统维护、病毒查杀、数据安全检测及修复服务,直至用户设备恢复安全、正常使用;不得拒绝、推诿用户的合理服务需求,确保最大限度降低用户损失。

在我团队向其送达通知函后,该博主已暂停分享相关的带毒资源,我团队于 2026年04月21日 09:57分 再次向该公众号回复关键词“工具”,已无法触发自动回复。

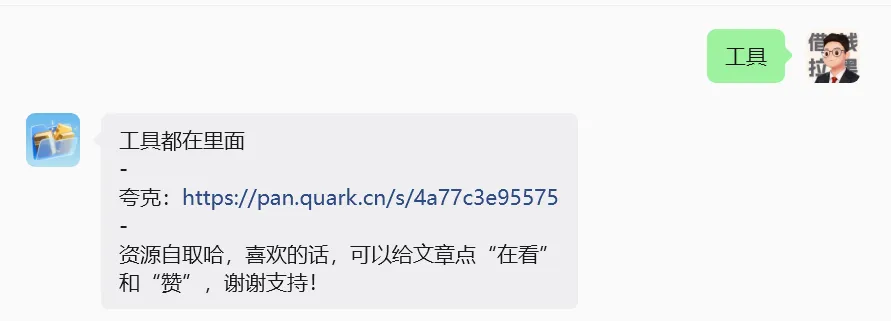

我团队通过先前从该公众号获取的夸克网盘分享链接进行检查;目前,该博主已经将带毒的软件全部资源删除,此分享链接内,仅剩办公模板。

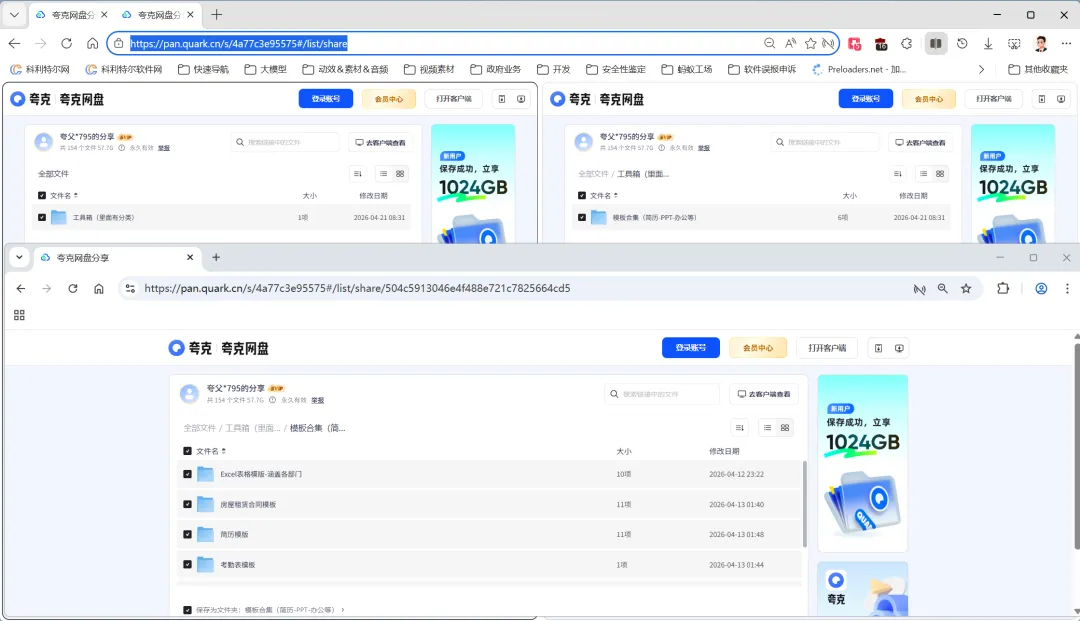

该博主已根据通知函的要求发布了致歉声明:

并在致歉声明中明确了文件带毒的事实,并承诺为受影响的用户提供补救服务:

02

您在本次事件中的权利

colithel.com

根据《关于微信公众号知识存档(微信号:gh_d260f5fd60e0)传播带毒“Windows超级管理器”软件的通知函》中的明确要求,如您是本次事件的受害者:

且因下载、使用该博主所分享的软件而遭遇木马病毒感染;提供证明材料(如关注记录、下载记录、互动记录等)并承诺情况属实的前提下,您将拥有如下合法权利:

1.私信该微信公众号:要求其提供免费的系统维护、病毒查杀、数据安全检测及修复服务,直至设备恢复安全、正常使用;

2.该博主不得拒绝、推诿您的合理服务需求,确保最大限度降低您损失;

3.督促该博主在 2026年4月20日 20:39分 起,至 2026年7月19日 20:39分 结束,不得删除、修改其发布的关于此事件的致歉声明。

如您因下载带毒“Windows超级管理器”软件,受到本次事件影响、遭遇重大损失(3000元以上);该博主无法提供任何有效补救措施或态度恶劣且科利特尔团队也无法协助您完成恢复的前提下,科利特尔团队将委托具有合法资质的律师以合法合规的方式向法院申请协调函,并通过合法方式依法向该博主所在平台申请信息披露,重新追究该博主因非法篡改并捆绑病毒分享带毒Windows超级管理器的法律责任,并在法律法规允许的最大程度下,协助您完成立案和举证,如有需要请准备以下材料:

-

关注该博主的证明

-

关注截图、录屏、与该博主的互动记录等

-

您因下载带毒“Windows超级管理器”软件而遭遇木马病毒从而产生无法挽回的重大损失的权力证明

-

受影响的数字资产的实际价值证明

-

该博主以口头或任何形式向您表述无法挽回您的损失,且无法提供任何损失补偿的证明

-

科利特尔团队也无法帮助您恢复或挽回您的重大损失

-

确保情况真实承诺书

将其整理并打包(请自行扫描木马病毒,如邮件中包含风险内容,则不予受理)发送到:

Email:binhood@colithel.com

科利特尔团队仅受理您因下载带毒“Windows超级管理器”软件而遭遇木马病毒侵害从而产生无法挽回的重大损失的事宜,因下载该博主的其它软件而造成损失的,科利特尔团队将不予受理。

03

如何自查并处理已感染的病毒

colithel.com

1.如何自查是否已感染本次事件病毒?

1

图标异常

根据群友反馈,感染此病毒的典型症状之一就是桌面软件图标或快捷方式大批量变成Windows超级管理器的图标。

如通过其它母体感染,可能会大批变成其它母体图标的样式。

2

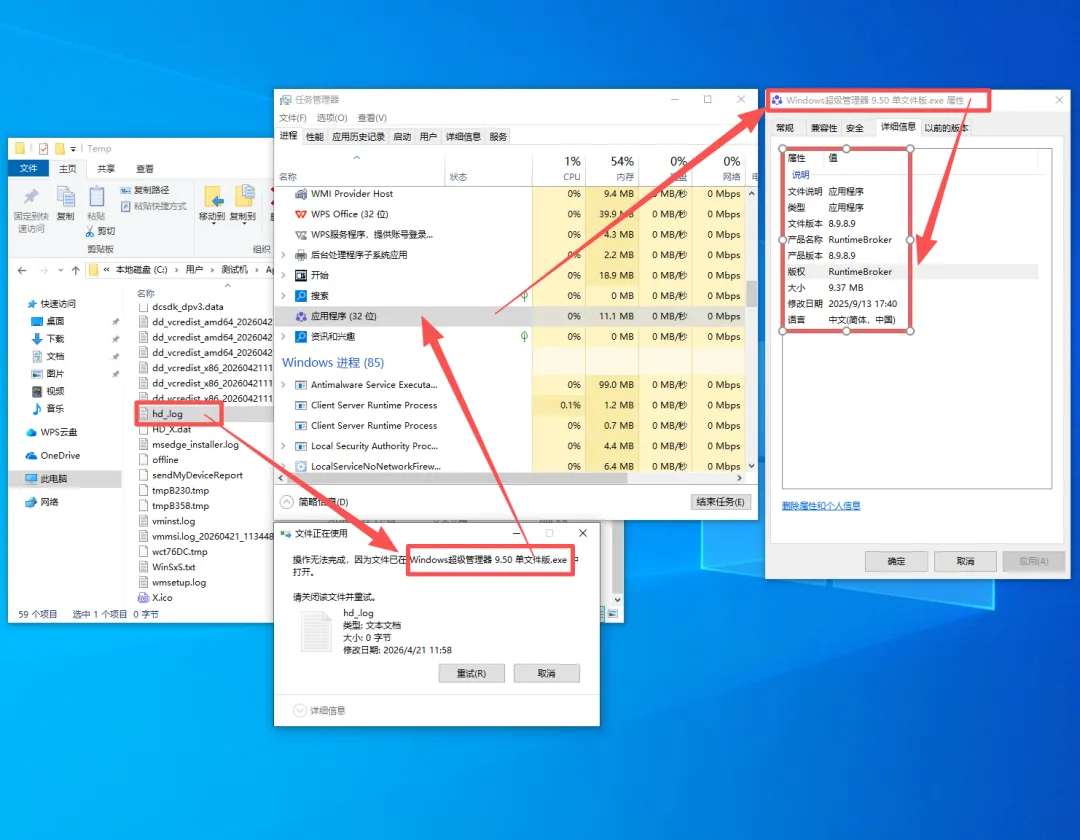

异常文件

在用户临时文件夹中出现

– hd_.log

– HD_X.dat

– R.exe

且hd_.log会被持续占用。

3

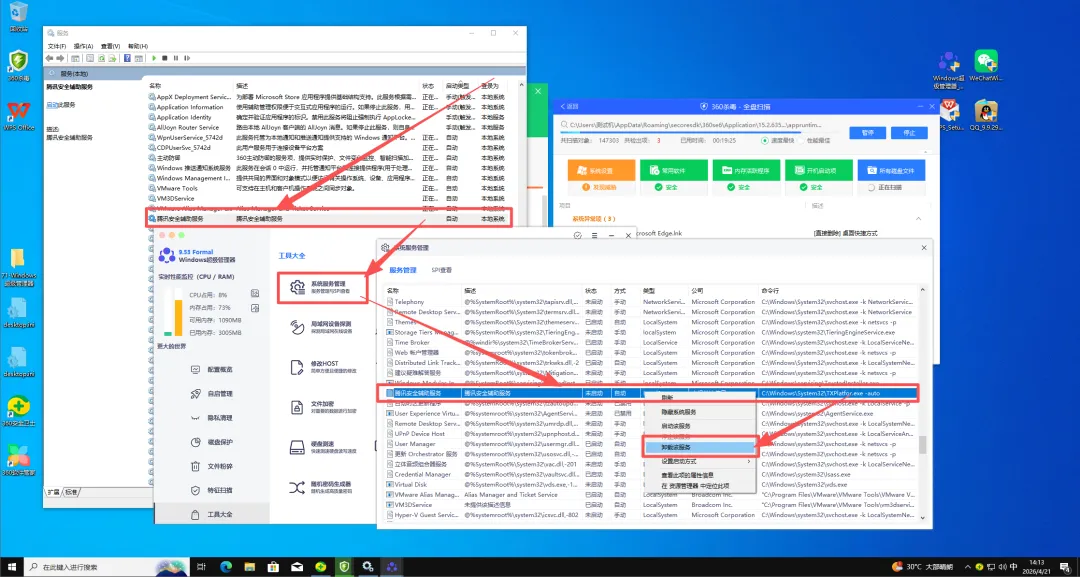

异常服务

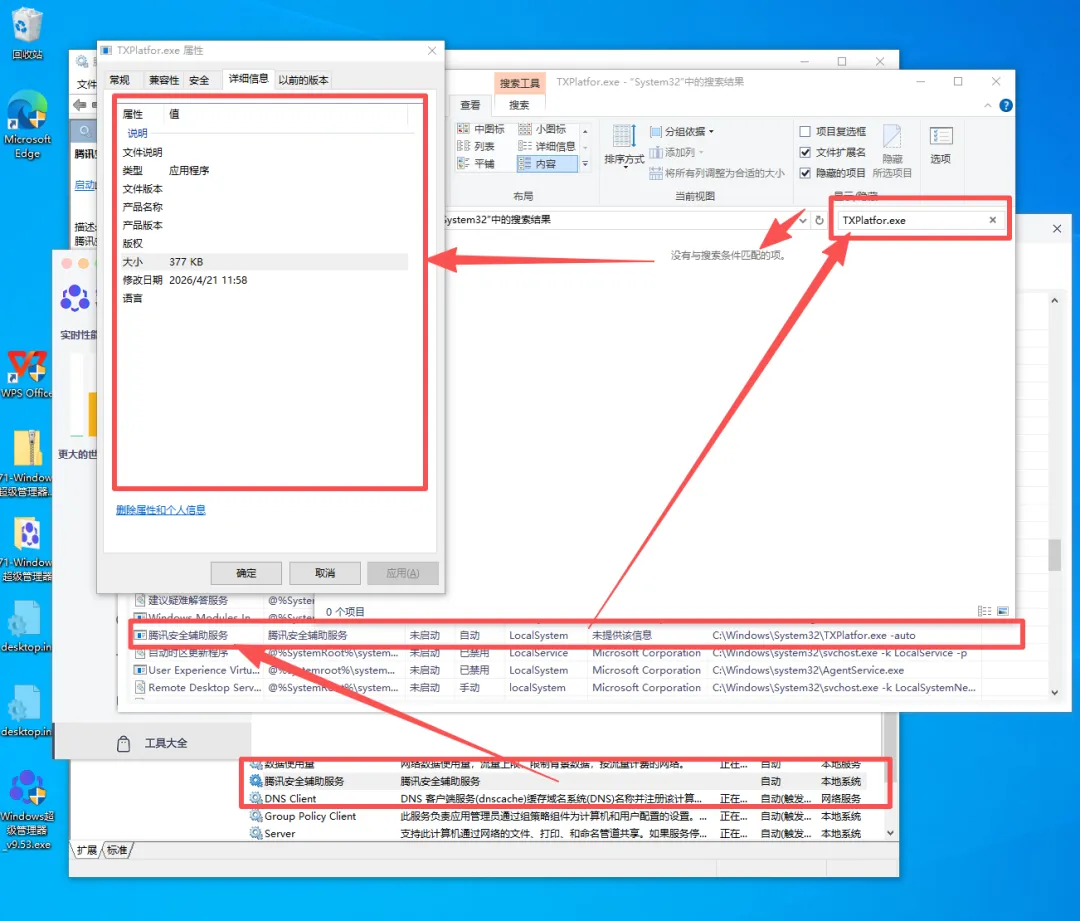

在系统服务中找到了伪装成【腾讯安全辅助服务】服务项,并且在所在目录找不到指定文件。

4

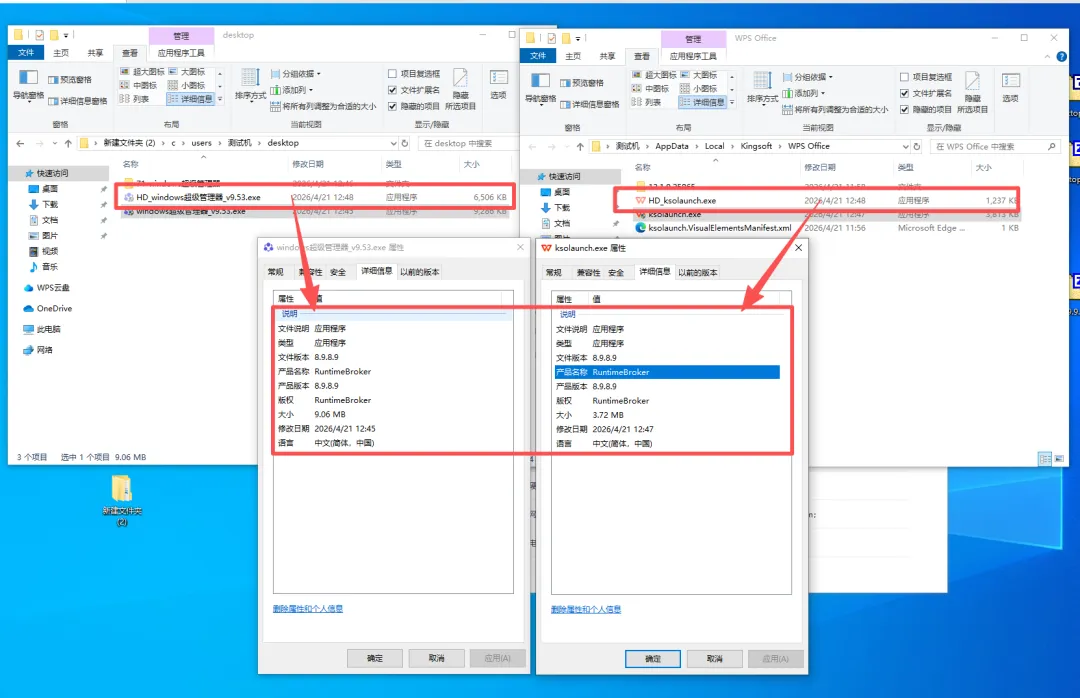

异常进程

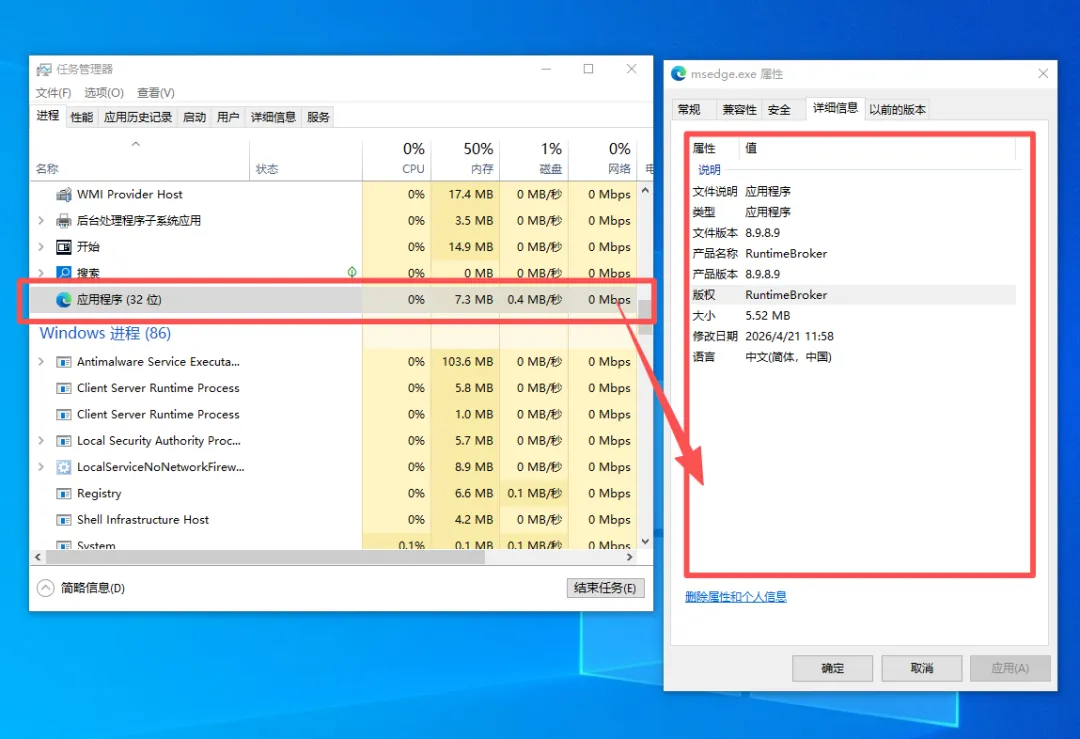

任务管理器中出现未知应用程序,查看版权信息,均为无数字签名的:

RuntimeBroker

5

程序被感染

会有越来越多的程序被感染,运行程序时,会在同目录下释放隐藏的HD开头的掩体文件。

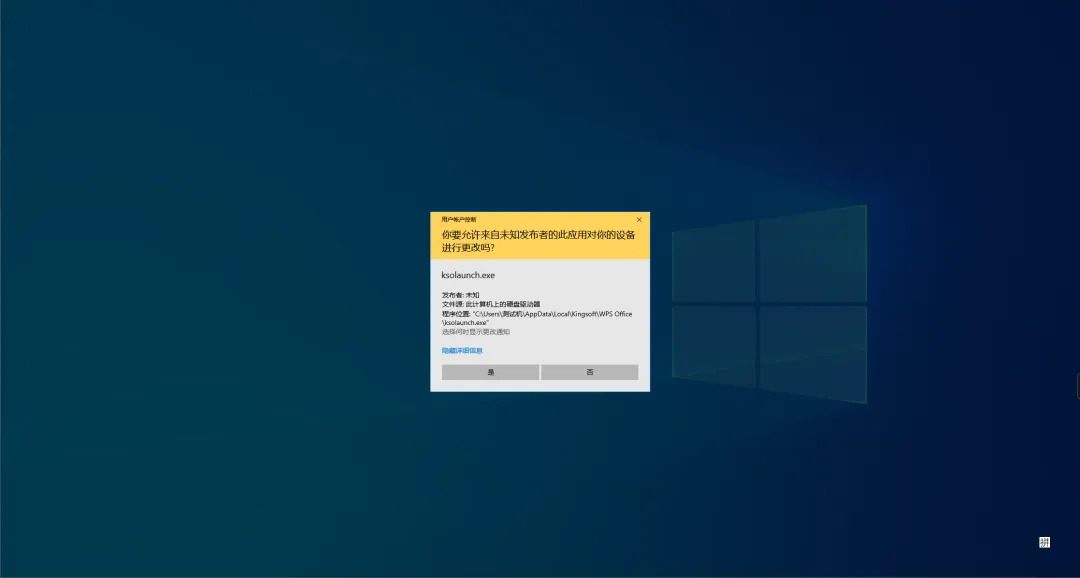

此外,很多以前不申请提权的应用开始申请管理员权限了,且属性信息均被伪造为RuntimeBroker。

如果打开了UAC,可以看到,发布者均为未知,因为此时你运行的是被感染后的新母体文件,而非软件本体。

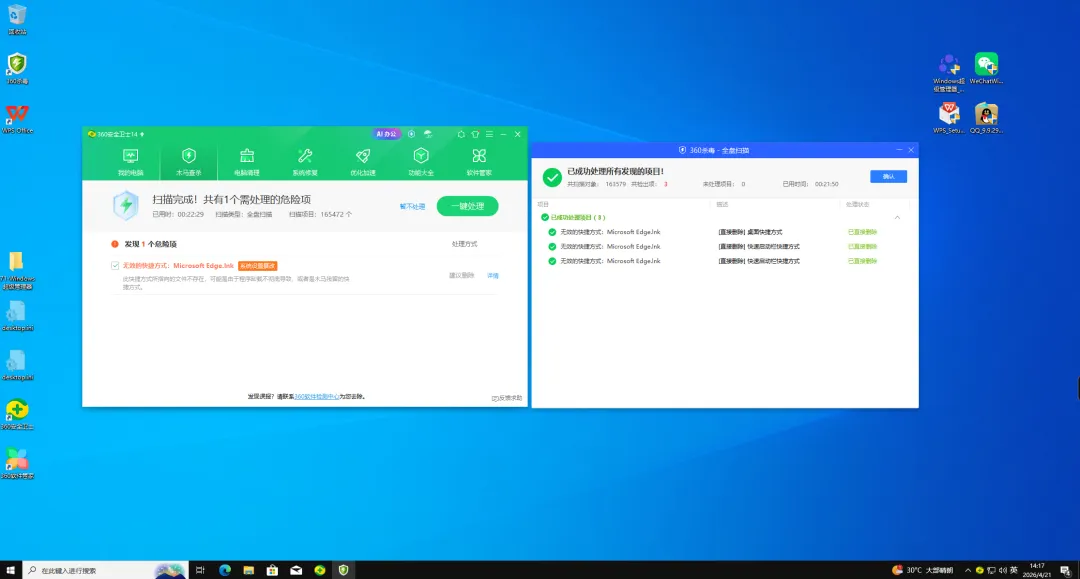

2.如何查杀木马病毒?

我们更推荐您先安装杀毒软件,进行完整的全盘扫描【两次】查杀后,再在安全软件的严格监视下,备份数据和资料,随后全盘格盘并重装系统。

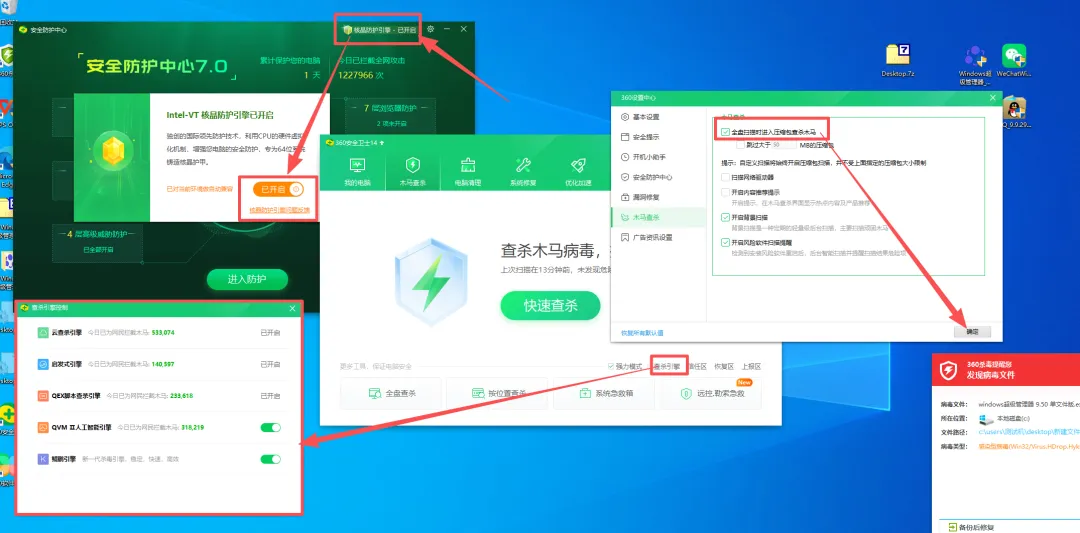

对于感染型病毒,我们推荐您宁可错杀,也绝不放过;在此前的测试中,360系列杀毒软件对本次事件的木马病毒查杀率最高,因此,我们推荐您使用【360安全卫士】与【360杀毒】同时进行全盘扫描,在扫描前,请进行如下操作:

-

打开360核晶防护引擎;

-

进入360安全卫士【木马查杀】页面,点击【查杀引擎】,打开所有查杀引擎;

-

进入360安全卫士【设置中心】,在【木马查杀】选项中勾选【全盘扫描时进入压缩包查杀木马】

-

勾选强力模式,并进行【全盘扫描】

-

打开360杀毒的所有防护引擎并检查更新

-

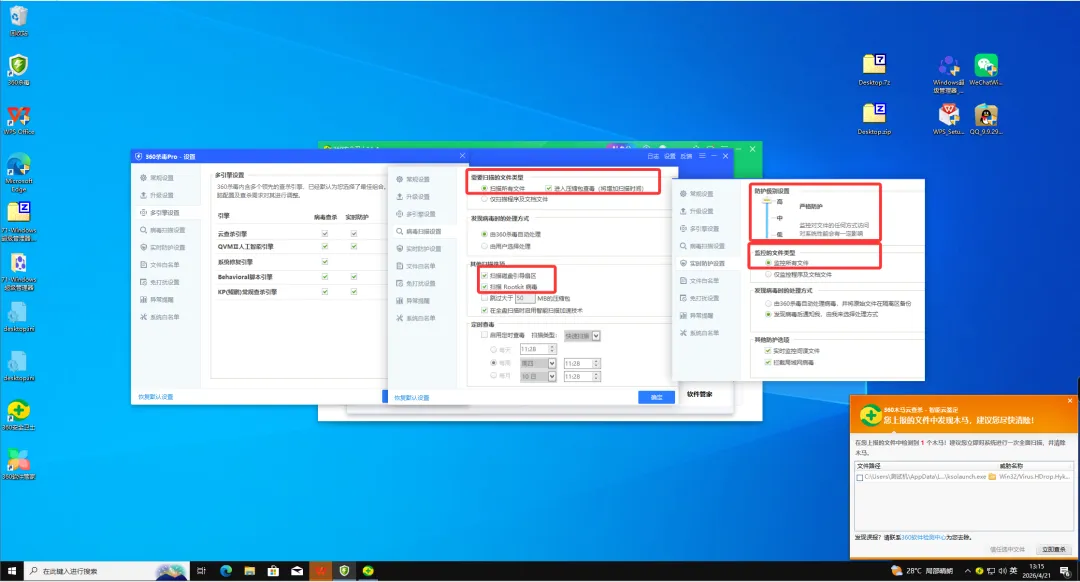

打开【360杀毒Pro – 设置】

-

在【多引擎设置】中勾选所有复选框

-

在【需要扫描的文件类型】中选择【扫描所有文件】并勾选【进入压缩包查毒(将增加扫描时间)】

-

在【实时防护设置】中,将【防护级别设置】设置为【高】;设置【监控的文件类型】为【监控所有文件】

-

随后进行【全盘扫描】

此外,我们建议您开启以下设置,避免在备份文件过程中再次将携带病毒的文件拷贝至新系统:

-

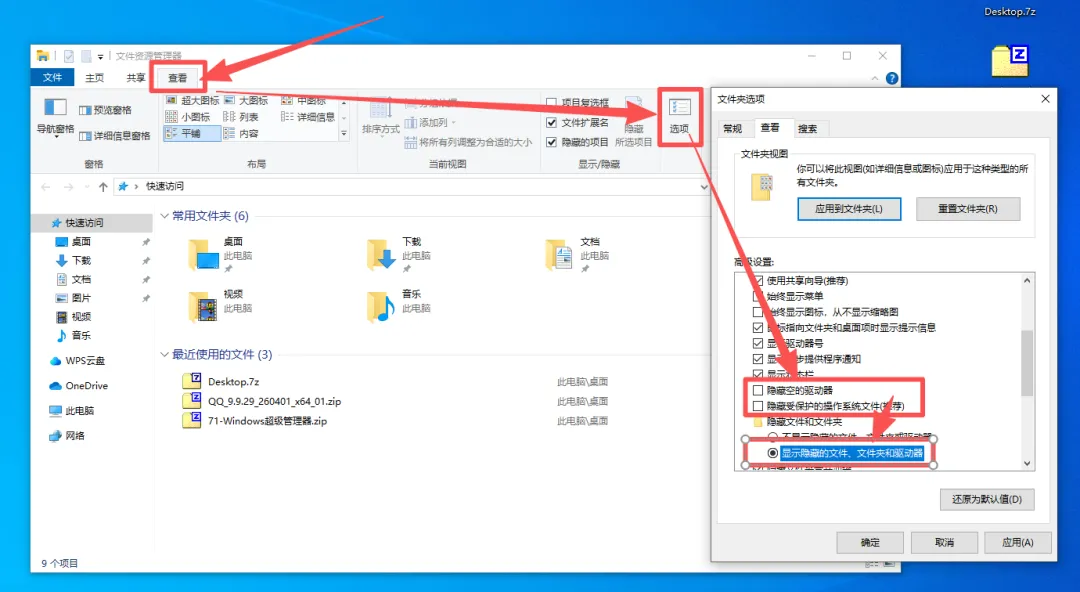

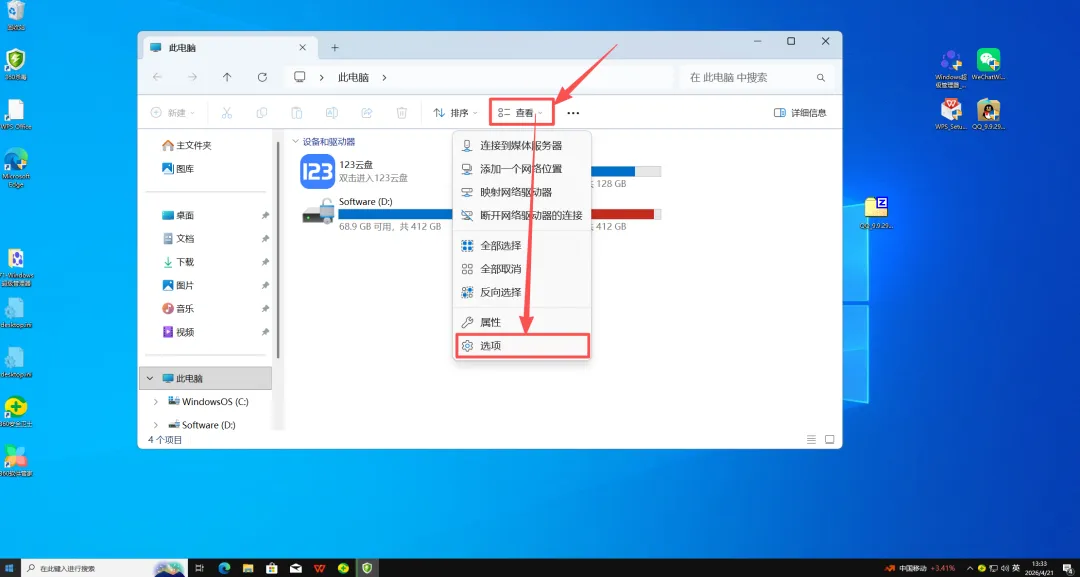

在【资源管理器】中,点击【查看】

-

在【查看】子页中点击【选项】

-

在【文件夹选项】中【取消勾选】

-

隐藏空的驱动器

-

隐藏受保护的操作系统文件(推荐)

-

随后在【隐藏文件和文件夹】的子夹下,选择

-

显示隐藏的文件、文件夹和驱动器

对于Windows11用户,您也可以阅览上图,找到打开【文件夹选项】的方法。

04

最后提醒

colithel.com

-

下载软件请尽量通过官方渠道或具有公信力的应用商店下载;

-

从陌生渠道(微信公众号、QQ群、三方下载站等)下载未知文件时,请务必确保安全软件处于正常运行的状态,并尽量主动进行文件扫描,避免遭遇木马病毒感染而造成损失;

-

如您坚持使用可能存在风险的软件,请尽量先在虚拟机或沙箱中运行,查验运行结果是否符合预期、是否有违背预期的行为;

经过测试,使用360系列安全软件,进行两次全盘扫描后,近乎所有的母体文件和一同释放的后门程序均被查杀。但这并不能代表计算机系统已经完全可用,请在确保安全软件正常运行的前提下,尽快备份重要数据和资料,备份完成后建议再次进行扫描以确定安全性,随后全盘格盘后重装系统。

使用360系列安全软件,进行两次全盘扫描查杀后,系统服务项中仍存在残留但已无效的【腾讯安全辅助服务】项目,此服务项所对应的本地文件已经被删除,您可通过Windows超级管理器9.53版本中的【系统服务管理】功能,来删除此无效的残留项。

最后,我们呼吁所有软件分享博主,在打包分享文件时,自行使用2款及以上的不同杀毒软件对文件进行查杀;确保文件无风险后再进行分享,避免此次类似事件再次发生。

夜雨聆风

夜雨聆风